Die NIS-2 Lieferkette ist für viele Unternehmen mehr als ein zusätzlicher Compliance-Punkt. Entscheidend ist, ob Dienstleister, Zulieferer und IT-Provider tatsächlich in das eigene Risikomanagement eingebunden sind.

Stellen Sie sich Ihr Unternehmen wie ein gut gesichertes Bürogebäude vor: Die Eingangstür ist stabil, die Alarmanlage funktioniert und Ihre Mitarbeitenden wissen, wen sie hereinlassen dürfen. Alles wirkt gut geschützt.

Doch dann gibt es noch einen Seiteneingang. Dort kommen regelmäßig externe Dienstleister hinein: IT-Support, Softwareanbieter, Cloud-Provider, Wartungspartner, Logistikdienstleister oder andere Zulieferer. Wenn dieser Seiteneingang nicht genauso gut geregelt ist wie der Haupteingang, entsteht genau dort ein Risiko.

So ähnlich ist es mit der Lieferkette unter NIS-2.

Viele Unternehmen wissen inzwischen, dass NIS-2 nicht nur technische Schutzmaßnahmen betrifft. Schwieriger wird es dort, wo externe Dienstleister, Zulieferer und IT-Provider Zugriff auf Systeme, Daten oder zentrale Prozesse haben.

Dieser Beitrag zeigt Ihnen, wie Sie Lieferantenmanagement unter NIS-2 praktisch angehen: mit Übersicht, einfacher Risikoeinstufung, passenden Sicherheitsanforderungen und einem Prozess, der im Alltag funktioniert.

Einen allgemeinen Überblick über die Richtlinie finden Sie in unserem Beitrag zur NIS-2-Richtlinie.

Inhaltsverzeichnis

Auf den Punkt gebracht: NIS-2 Lieferkette

- NIS-2 macht Cybersecurity in der Lieferkette zu einem wichtigen Bestandteil des Risikomanagements.

- Entscheidend ist nicht, jeden Lieferanten gleich intensiv zu prüfen, sondern die wirklich relevanten Risiken zu erkennen.

- Unternehmen brauchen eine Übersicht über sicherheitsrelevante Dienstleister, klare Sicherheitsanforderungen, belastbare Nachweise und regelmäßige Überprüfungen.

- Ein gutes Lieferantenmanagement schützt nicht nur vor Compliance-Lücken, sondern stärkt auch die Widerstandsfähigkeit Ihres Unternehmens.

- Ein ISMS hilft Ihnen, Lieferantenrisiken strukturiert und alltagstauglich zu steuern.

Warum die Lieferkette unter NIS-2 so wichtig wird

Viele Unternehmen denken bei Cybersecurity zuerst an die eigene IT: Firewalls, Backups, Benutzerkonten, Virenschutz, Schulungen und Notfallpläne. Das ist richtig und wichtig. Doch moderne Unternehmen arbeiten selten allein.

Fast immer sind externe Partner eingebunden: Cloud-Anbieter, Softwarehersteller, IT-Systemhäuser, Rechenzentren, Wartungsfirmen, Zahlungsdienstleister, Logistikpartner oder spezialisierte Produktionsdienstleister.

Diese Partner können für Ihr Unternehmen unverzichtbar sein. Gleichzeitig können sie aber auch zum Risiko werden, wenn ihre Sicherheitsmaßnahmen nicht zu Ihrer Kritikalität passen.

Ein Beispiel aus der Praxis: Ein mittelständisches Unternehmen hat seine internen Systeme gut abgesichert. Die Wartungsfirma für eine produktionsnahe Anwendung nutzt jedoch einen Fernzugang, der nicht sauber geregelt ist. Niemand weiß genau, wer Zugriff hat. Zugangsdaten werden nicht regelmäßig überprüft. Im Vertrag steht viel über Verfügbarkeit, aber kaum etwas über Informationssicherheit.

Genau solche Lücken sollen durch ein strukturiertes Lieferantenmanagement sichtbar werden.

NIS-2 rückt deshalb nicht nur die eigene Organisation in den Fokus, sondern auch Abhängigkeiten zu Dienstleistern und Zulieferern. Für Unternehmen bedeutet das: Lieferkettensicherheit ist keine reine Einkaufsaufgabe mehr. Sie wird Teil des Cybersecurity- und Risikomanagements.

Was das NIS-2-Umsetzungsgesetz in Deutschland konkret für Unternehmen bedeutet, haben wir in einem separaten Beitrag ausführlicher eingeordnet.

Was viele Unternehmen beim Lieferantenmanagement falsch machen

Aus unserer Beratungspraxis wissen wir: Viele Unternehmen möchten das Thema richtig angehen, starten aber mit zu viel Aufwand an der falschen Stelle.

Typische Stolperfallen sind:

- Es gibt keine vollständige Übersicht darüber, welche Dienstleister Zugriff auf Systeme, Daten oder kritische Prozesse haben.

- Alle Lieferanten erhalten denselben Fragebogen — unabhängig davon, ob sie Büromaterial liefern oder den zentralen IT-Betrieb unterstützen.

- Sicherheitsanforderungen stehen nicht im Vertrag, sondern werden erst diskutiert, wenn bereits ein Problem entstanden ist.

- Zertifikate oder Selbstauskünfte werden abgelegt, aber nicht bewertet.

- Einkauf, IT, Datenschutz und Informationssicherheit arbeiten nicht nach einem gemeinsamen Prozess.

- Niemand fühlt sich dauerhaft für die Überprüfung der Lieferanten verantwortlich.

Das Ergebnis: viele Tabellen, viele Fragebögen, viele offene Punkte — aber wenig echte Steuerung.

Ein praxistaugliches Lieferantenmanagement funktioniert anders. Es beginnt nicht mit maximaler Kontrolle für alle, sondern mit einer einfachen Frage:

Welche Dienstleister können unsere Informationssicherheit, unsere Verfügbarkeit oder unsere Compliance wirklich beeinflussen?

Die Lösung: risikobasiertes Lieferantenmanagement

Risikobasiert bedeutet: Nicht jeder Lieferant wird gleich behandelt.

Ein Dienstleister, der einmal im Jahr Büromaterial liefert, ist anders zu bewerten als ein IT-Provider, der Ihre Cloud-Infrastruktur betreibt oder administrative Zugänge zu Ihren Systemen hat.

Der Vorteil dieses Ansatzes: Sie setzen Ihre Zeit und Energie dort ein, wo sie den größten Sicherheitsgewinn bringen. Das macht den Prozess realistisch, nachvollziehbar und auch für mittelständische Unternehmen gut umsetzbar.

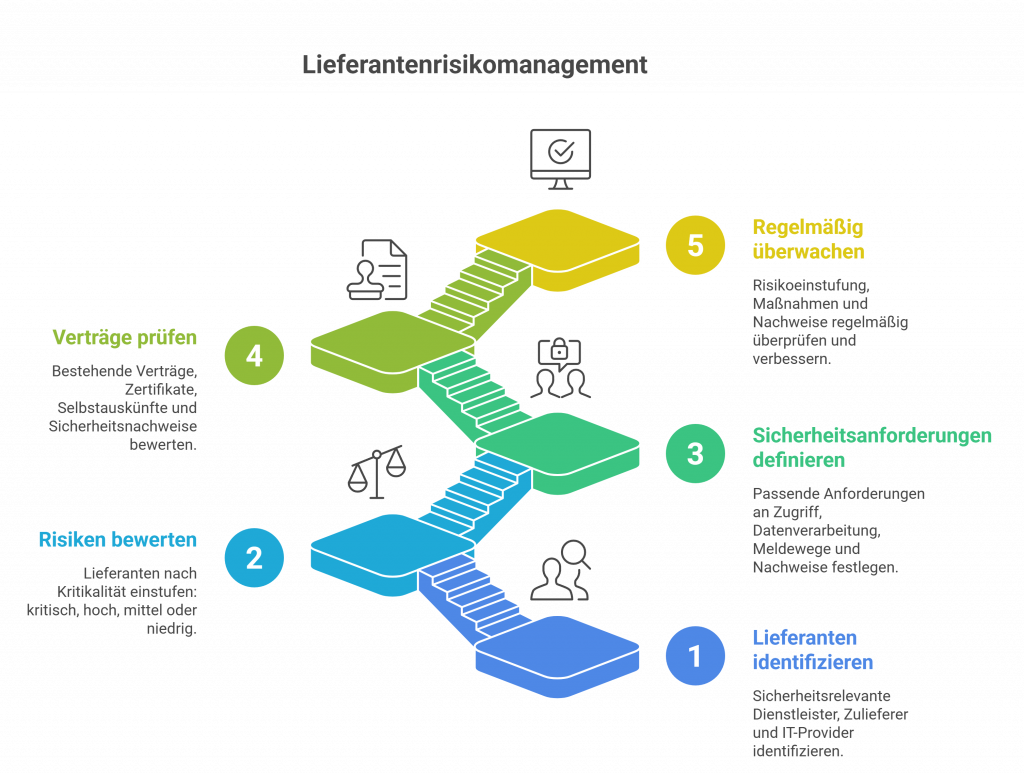

Ein wirksames Lieferantenmanagement unter NIS-2 besteht aus fünf Bausteinen:

- Lieferanten erfassen

- Risiken bewerten

- Sicherheitsanforderungen definieren

- Verträge und Nachweise prüfen

- Regelmäßig überwachen und verbessern

Diese fünf Schritte machen aus einem unübersichtlichen Thema einen steuerbaren Prozess.

Schritt 1: Sicherheitsrelevante Lieferanten erfassen

Bevor Sie Risiken bewerten können, brauchen Sie Transparenz. Das klingt selbstverständlich, ist in der Praxis aber oft der schwierigste Teil.

Viele Unternehmen haben zwar eine Kreditorenliste in der Buchhaltung. Diese Liste sagt aber selten aus, welcher Dienstleister aus Sicht der Informationssicherheit relevant ist. Für NIS-2 brauchen Sie deshalb eine andere Perspektive.

Wichtige Fragen sind:

- Welche Dienstleister haben Zugriff auf unsere IT-Systeme?

- Welche Anbieter verarbeiten personenbezogene oder vertrauliche Daten?

- Welche Partner sind für Produktion, Logistik oder Leistungserbringung wichtig?

- Welche Cloud-, Hosting- oder Softwaredienste nutzen wir?

- Welche Dienstleister könnten im Störungsfall unsere Betriebsfähigkeit beeinflussen?

- Welche externen Zugänge bestehen aktuell?

Das Ziel ist keine perfekte Liste am ersten Tag. Das Ziel ist ein belastbarer Startpunkt.

Beginnen Sie mit den offensichtlich kritischen Dienstleistern und erweitern Sie die Übersicht Schritt für Schritt. Beziehen Sie dabei nicht nur den Einkauf ein, sondern auch IT, Datenschutz, Fachabteilungen und gegebenenfalls Produktion oder Betrieb. Oft wissen die Fachbereiche sehr genau, welche Tools und Dienstleister im Alltag wirklich wichtig sind.

Schritt 2: Lieferanten nach Risiko einstufen

Wenn die wichtigsten Lieferanten erfasst sind, folgt die Risikoeinstufung. Dabei geht es nicht darum, jeden Anbieter bis ins letzte Detail zu analysieren. Es geht darum, eine sinnvolle Priorisierung zu schaffen.

Bewährt hat sich eine einfache Einteilung:

Kritisch

Der Lieferant hat direkten Einfluss auf zentrale Geschäftsprozesse, verarbeitet besonders schützenswerte Informationen oder hat weitreichenden Zugriff auf Systeme. Ein Ausfall oder Sicherheitsvorfall hätte erhebliche Auswirkungen.

Beispiele: Rechenzentrum, Managed-Service-Provider, zentraler Cloud-Anbieter, Betreiber geschäftskritischer Software, externer Administrator.

Hoch

Der Lieferant ist wichtig für bestimmte Prozesse oder verarbeitet relevante Daten. Ein Vorfall wäre spürbar, aber nicht unbedingt existenzbedrohend.

Beispiele: Fachsoftwareanbieter, Wartungsdienstleister mit eingeschränktem Fernzugriff, externer Support für wichtige Anwendungen.

Mittel

Der Lieferant unterstützt das Unternehmen, hat aber begrenzten Zugriff oder nur geringe Auswirkungen auf kritische Prozesse.

Beispiele: Marketingtools mit begrenztem Datenumfang, Standarddienstleister ohne Systemzugriff.

Niedrig

Der Lieferant hat keinen oder kaum Bezug zu Informationssicherheit, IT-Systemen oder kritischen Prozessen.

Beispiele: einfache Bürodienstleistungen, Verbrauchsmaterialien oder Lieferanten ohne Daten- und Systemzugriff.

Diese Einstufung hilft Ihnen, angemessen zu handeln. Kritische Lieferanten brauchen eine intensivere Prüfung als Lieferanten mit niedrigem Risiko. Genau das ist der Kern eines pragmatischen NIS-2-Lieferantenmanagements.

Schritt 3: Sicherheitsanforderungen definieren

Viele Unternehmen scheitern nicht daran, dass sie keine Lieferantenliste haben. Die größere Herausforderung ist oft: Es ist nicht klar formuliert, was von Dienstleistern in Bezug auf Informationssicherheit erwartet wird.

Deshalb braucht es definierte Sicherheitsanforderungen. Diese Anforderungen sollten zur Risikoklasse passen.

Für kritische und hoch eingestufte Dienstleister können zum Beispiel folgende Punkte relevant sein:

- klare Regelungen zum Zugriff auf Systeme und Daten,

- Mehr-Faktor-Authentifizierung für administrative Zugänge,

- sichere Fernwartung mit Protokollierung,

- geregeltes Patch- und Schwachstellenmanagement,

- Backup- und Wiederherstellungskonzepte,

- Meldewege bei Sicherheitsvorfällen,

- Anforderungen an Unterauftragnehmer,

- Nachweise zur Informationssicherheit, zum Beispiel Zertifizierungen oder Sicherheitskonzepte,

- regelmäßige Überprüfung vereinbarter Maßnahmen,

- Regelungen zur Beendigung der Zusammenarbeit, insbesondere zur Rückgabe oder Löschung von Daten und zur Deaktivierung von Zugängen.

Wichtig ist: Sicherheitsanforderungen sollten nicht nur in einem Fragebogen stehen. Sie sollten dort verankert werden, wo sie im Alltag wirken: in Verträgen, Leistungsbeschreibungen, SLAs, Auftragsverarbeitungsverträgen und internen Prozessen.

Ein Fragebogen kann ein gutes Hilfsmittel sein. Er ersetzt aber kein klares Lieferantenmanagement.

Schritt 4: Verträge und Nachweise prüfen

Bei NIS-2 geht es nicht nur darum, Maßnahmen umzusetzen. Unternehmen sollten auch nachvollziehbar dokumentieren können, wie sie Risiken steuern.

Deshalb lohnt sich ein Blick auf bestehende Verträge und Nachweise. Gerade bei langjährigen Dienstleistern wurden Verträge oft zu einer Zeit abgeschlossen, in der Cybersecurity noch nicht die heutige Bedeutung hatte. Das heißt nicht automatisch, dass der Dienstleister unsicher arbeitet. Es bedeutet aber, dass die vertraglichen Regelungen möglicherweise nicht mehr zu den heutigen Anforderungen passen.

Prüfen Sie zum Beispiel:

- Gibt es Regelungen zur Informationssicherheit?

- Sind Meldewege bei Sicherheitsvorfällen vereinbart?

- Sind Verantwortlichkeiten klar beschrieben?

- Gibt es Anforderungen an Unterauftragnehmer?

- Sind Zugriffsrechte und Fernwartung geregelt?

- Gibt es Nachweise, Zertifikate oder Auditberichte?

- Sind Kündigung, Datenrückgabe und Datenlöschung sauber geregelt?

Bei Nachweisen ist wichtig: Nicht jeder Nachweis ist gleich aussagekräftig.

Ein Zertifikat kann hilfreich sein, sollte aber zur Leistung des Dienstleisters passen. Eine Selbstauskunft kann ein guter Startpunkt sein, sollte bei kritischen Dienstleistern aber nicht die einzige Grundlage bleiben.

Der praktische Ansatz lautet:

Je kritischer der Lieferant, desto belastbarer sollten die Nachweise sein.

Schritt 5: Regelmäßige Überwachung etablieren

Lieferantenmanagement ist kein einmaliges Projekt. Ein Dienstleister kann heute unkritisch erscheinen und morgen durch eine neue Schnittstelle, einen erweiterten Zugriff oder eine Prozessänderung deutlich relevanter werden.

Deshalb braucht es eine regelmäßige Überprüfung.

Das muss nicht überladen sein. Sinnvoll ist ein fester Prozess, zum Beispiel:

- jährliche Überprüfung kritischer Lieferanten,

- Aktualisierung der Risikoeinstufung bei Vertragsänderungen,

- Sicherheitsbewertung neuer Lieferanten vor Beauftragung,

- Nachverfolgung offener Maßnahmen,

- regelmäßige Abstimmung zwischen Einkauf, IT, Datenschutz und Informationssicherheit,

- Dokumentation wichtiger Entscheidungen.

Besonders wichtig ist der Moment vor der Beauftragung. Wenn Sicherheitsanforderungen erst nach Vertragsabschluss diskutiert werden, ist der Handlungsspielraum oft kleiner. Besser ist es, Informationssicherheit früh in den Auswahlprozess einzubinden.

So wird Lieferantenmanagement nicht zur nachträglichen Kontrolle, sondern zu einem normalen Bestandteil guter Unternehmensführung.

Auch das BSI stellt Informationen zur sicheren Lieferkette und zum Cyber-Supply-Chain-Risk-Management bereit.

Warum ein ISMS hier besonders hilfreich ist

Ein ISMS, also ein Informationssicherheits-Managementsystem, hilft Ihnen dabei, Informationssicherheit strukturiert zu steuern. Es sorgt dafür, dass Risiken nicht zufällig entdeckt, sondern systematisch betrachtet werden.

Für die Lieferkette bedeutet das:

- Lieferantenrisiken werden Teil Ihrer Risikoanalyse.

- Verantwortlichkeiten werden klar festgelegt.

- Sicherheitsanforderungen werden dokumentiert.

- Nachweise werden nachvollziehbar abgelegt.

- Maßnahmen werden priorisiert und verfolgt.

- Die Geschäftsführung erhält eine bessere Entscheidungsgrundlage.

Gerade für mittelständische Unternehmen ist das ein großer Vorteil. Denn NIS-2 bringt viele Themen zusammen: technische Maßnahmen, organisatorische Prozesse, Meldewege, Dokumentation, Verantwortlichkeiten und Managementverantwortung.

Ein ISMS verbindet diese Punkte zu einem Gesamtbild.

Anders gesagt: Ohne ISMS wirkt Lieferkettensicherheit schnell wie eine Sammlung einzelner Aufgaben. Mit ISMS wird daraus ein steuerbarer Prozess.

Praxis-Checkliste: Ist Ihr Lieferantenmanagement NIS-2-tauglich?

Nutzen Sie die folgende Checkliste als erste Orientierung. Wenn Sie mehrere Fragen mit „Nein“ oder „nicht sicher“ beantworten, ist das kein Grund zur Sorge. Es zeigt nur, wo Sie sinnvoll ansetzen können.

Übersicht

- Gibt es eine aktuelle Übersicht Ihrer sicherheitsrelevanten Lieferanten und Dienstleister?

- Wissen Sie, welche Dienstleister Zugriff auf Systeme, Daten oder kritische Prozesse haben?

- Sind Cloud-Dienste, Softwareanbieter und IT-Dienstleister vollständig erfasst?

Risikobewertung

- Werden Lieferanten nach Kritikalität eingestuft?

- Gibt es klare Kriterien für kritisch, hoch, mittel und niedrig?

- Wird die Einstufung regelmäßig überprüft?

Anforderungen

- Haben Sie Mindestanforderungen an Informationssicherheit definiert?

- Gibt es zusätzliche Anforderungen für kritische Dienstleister?

- Werden Sicherheitsanforderungen bereits vor der Beauftragung berücksichtigt?

Verträge und Nachweise

- Enthalten Verträge Regelungen zur Informationssicherheit?

- Sind Meldewege bei Sicherheitsvorfällen vereinbart?

- Gibt es Regelungen zu Unterauftragnehmern?

- Werden Nachweise dokumentiert und bewertet?

Betrieb und Überwachung

- Gibt es eine verantwortliche Rolle für Lieferantenrisiken?

- Werden offene Maßnahmen nachverfolgt?

- Sind Einkauf, IT, Datenschutz und Informationssicherheit eingebunden?

- Wird die Geschäftsführung über relevante Risiken informiert?

Wenn Sie diese Punkte Schritt für Schritt bearbeiten, schaffen Sie eine solide Grundlage für NIS-2 und gleichzeitig mehr Sicherheit im Alltag.

Was Sie jetzt konkret tun können

Wenn Sie starten möchten, empfehlen wir drei pragmatische Schritte:

1. Beginnen Sie mit Ihren Top-10-Dienstleistern

Nehmen Sie nicht sofort alle Lieferanten auf einmal. Starten Sie mit den zehn Dienstleistern, die für IT, Daten, Produktion oder zentrale Geschäftsprozesse am wichtigsten sind. Das schafft schnelle Klarheit und verhindert, dass das Projekt zu groß wird.

2. Legen Sie einfache Risikokriterien fest

Definieren Sie, wann ein Lieferant kritisch ist. Zum Beispiel bei administrativem Zugriff, Verarbeitung sensibler Daten, hoher Prozessabhängigkeit oder fehlender Ausweichmöglichkeit.

3. Verankern Sie Sicherheitsanforderungen im Beschaffungsprozess

Neue Dienstleister sollten nicht erst nach Vertragsabschluss sicherheitsseitig bewertet werden. Binden Sie Informationssicherheit früh ein. Das spart später Zeit, Diskussionen und Nachverhandlungen.

Wie wir Sie unterstützen können

Viele unserer Kunden stehen genau an diesem Punkt: Sie wissen, dass NIS-2 relevant ist. Sie wissen auch, dass Dienstleister und Zulieferer eine Rolle spielen. Was fehlt, ist ein klarer, machbarer Weg für die Umsetzung.

Wir unterstützen Sie dabei, diesen Weg aufzubauen:

- Wir analysieren Ihre bestehenden Lieferantenprozesse.

- Wir identifizieren kritische Dienstleister und Abhängigkeiten.

- Wir entwickeln eine praxistaugliche Risikoeinstufung.

- Wir formulieren passende Sicherheitsanforderungen.

- Wir prüfen, welche Nachweise sinnvoll sind.

- Wir integrieren das Lieferantenmanagement in Ihr ISMS oder bauen gemeinsam die Grundlage dafür auf.

- Wir erklären jeden Schritt so, dass Ihr Team ihn versteht und im Alltag anwenden kann.

Unser Ziel ist nicht, zusätzliche Bürokratie zu schaffen. Unser Ziel ist ein Lieferantenmanagement, das Sie wirklich nutzen können: verständlich, risikobasiert und passend zu Ihrem Unternehmen.

Mit 4Cyber managen Sie Ihr Lieferantenmanagement zentral und risikoorientiert – vereinbaren Sie jetzt einen kurzen Demotermin.

Häufige Fragen zur NIS-2-Lieferkette

Muss jeder Lieferant nach NIS-2 geprüft werden?

Nicht jeder Lieferant muss mit derselben Tiefe geprüft werden. Entscheidend ist die Frage, welchen Einfluss der Lieferant auf Ihre Systeme, Daten, Verfügbarkeit oder kritischen Prozesse hat. Ein risikobasierter Ansatz hilft, Aufwand und Nutzen in ein sinnvolles Verhältnis zu bringen.

Reicht ein Lieferantenfragebogen aus?

Ein Fragebogen kann ein hilfreicher Startpunkt sein. Er reicht aber meist nicht aus, wenn ein Dienstleister besonders kritisch ist. Dann sollten auch Verträge, Nachweise, Zugriffsregelungen, Meldewege und konkrete Sicherheitsmaßnahmen betrachtet werden.

Wer sollte intern für Lieferantenrisiken verantwortlich sein?

In der Praxis funktioniert es am besten, wenn Einkauf, IT, Datenschutz, Informationssicherheit und Geschäftsführung zusammenarbeiten. Die operative Verantwortung sollte klar festgelegt sein. Wichtig ist: Lieferantenrisiken dürfen nicht zwischen Abteilungen liegen bleiben.

Wie oft sollten kritische Lieferanten überprüft werden?

Kritische Lieferanten sollten regelmäßig überprüft werden, zum Beispiel jährlich oder bei wesentlichen Änderungen. Dazu gehören neue Schnittstellen, erweiterte Zugriffe, Vertragsänderungen oder relevante Sicherheitsvorfälle.

Fazit: Lieferkettensicherheit wird beherrschbar, wenn sie strukturiert wird

NIS-2 macht deutlich: Cybersecurity endet nicht an der eigenen Unternehmensgrenze. Dienstleister, Zulieferer und IT-Provider können entscheidend dafür sein, wie widerstandsfähig Ihr Unternehmen wirklich ist.

Eine gut strukturierte NIS-2 Lieferkette hilft Ihnen, Dienstleister, Zulieferer und IT-Provider nachvollziehbar in Ihre Informationssicherheit einzubinden.

Das bedeutet aber nicht, dass Sie Ihre gesamte Lieferkette von heute auf morgen vollständig auditieren müssen. Der bessere Weg ist ein strukturierter Einstieg: Transparenz schaffen, Risiken bewerten, Anforderungen definieren, Nachweise prüfen und den Prozess regelmäßig weiterentwickeln.

So wird aus einem großen regulatorischen Thema ein handhabbarer Bestandteil Ihrer Informationssicherheit.

Und genau dabei unterstützen wir Sie: mit Erfahrung, Struktur und verständlicher Begleitung — damit Sie nicht nur wissen, was NIS-2 von Ihnen erwartet, sondern auch, wie Sie es sinnvoll umsetzen.

Sie möchten wissen, ob Ihr Lieferantenmanagement NIS-2-tauglich ist?

Dann lassen Sie uns gemeinsam prüfen, wo Ihr Unternehmen steht, welche Dienstleister wirklich kritisch sind und welche nächsten Schritte sinnvoll sind.

Wir unterstützen Sie dabei, ein pragmatisches Lieferantenmanagement aufzubauen — verständlich, strukturiert und passend zu Ihrem Unternehmen.