Inhaltsverzeichnis

Cloud Computing Anbieter im Vergleich – ARBEITSPAPIER!

Aufgrund der Komplexität der umfangreichen Prüfungen, haben wir uns erstmals entschlossen, einen Beitrag online zu stellen, obwohl er noch in Bearbeitung ist.

Sicherheit und Datenschutz in der Cloud sind wesentliche Argumente bei der Auswahl eines Cloud Anbieters.

Vor allem nach dem Wegfall des EU US Privacy Shields ist es noch schwieriger zu bewerten, inwiefern ein Anbieter eines Online-Dienstes die Anforderungen erfüllen kann.

Wir arbeiten daher gerne mit einem risikobasierten Ansatz. Die gelisteten Cloud Computing Anbieter werden nach objektiven Kriterien bewertet. Eine Risikobewertung basiert aber auch immer auf einer subjektiven Einschätzung, daher ist es wichtig, dass Sie die Liste als Empfehlung sehen, diese aber mit Ihren eigenen Kriterien abgleichen, bevor Sie sich für einen Anbieter entscheiden.

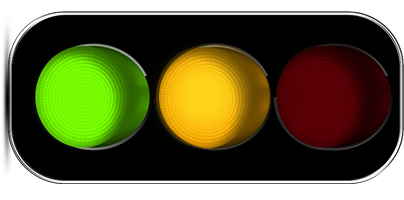

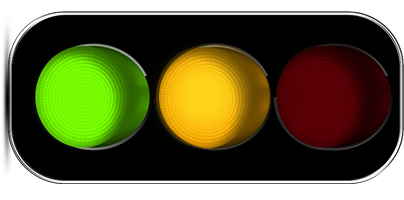

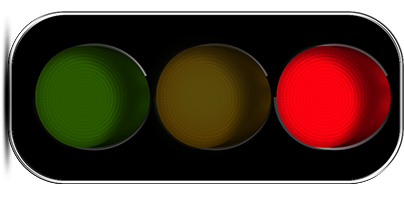

Wir verwenden ein Ampelsystem, das recht einfach zu verstehen sein sollte. Bei US Anbietern bleibt aufgrund der gesetzlichen Lage immer ein Restrisiko. Kaum ein Dienst kann 100% konform betrieben werden. In diesem Fall kennzeichnen wir dies – wenn alle anderen Bedingungen positiv sind – mit einer grün-gelben Ampel.

Zur Risikobewertung selber möchte ich an dieser Stelle nicht weiter eingehen. Mehr zur Risikoanalyse und zur Bewertung von Cloud Computing Anbietern finden Sie hinter den jeweiligen Links.

Dieser Beitrag ist eine Sammlung verschiedener Anbieter und wird von uns immer wieder ergänzt.

Wir recherchieren nach bestem Wissen und Gewissen. Wir können aber keine Gewährleistung für die Richtigkeit der Angaben übernehmen. Die Liste soll Ihnen eine erste grobe Einschätzung vermitteln, kann aber keine detaillierte Recherche Ihrerseits ersetzen.

Und bevor’s losgeht noch zu erwähnen: Natürlich kann dieser Beitrag auch keine Rechtsberatung ersetzen.

Prüfungsvorgehen

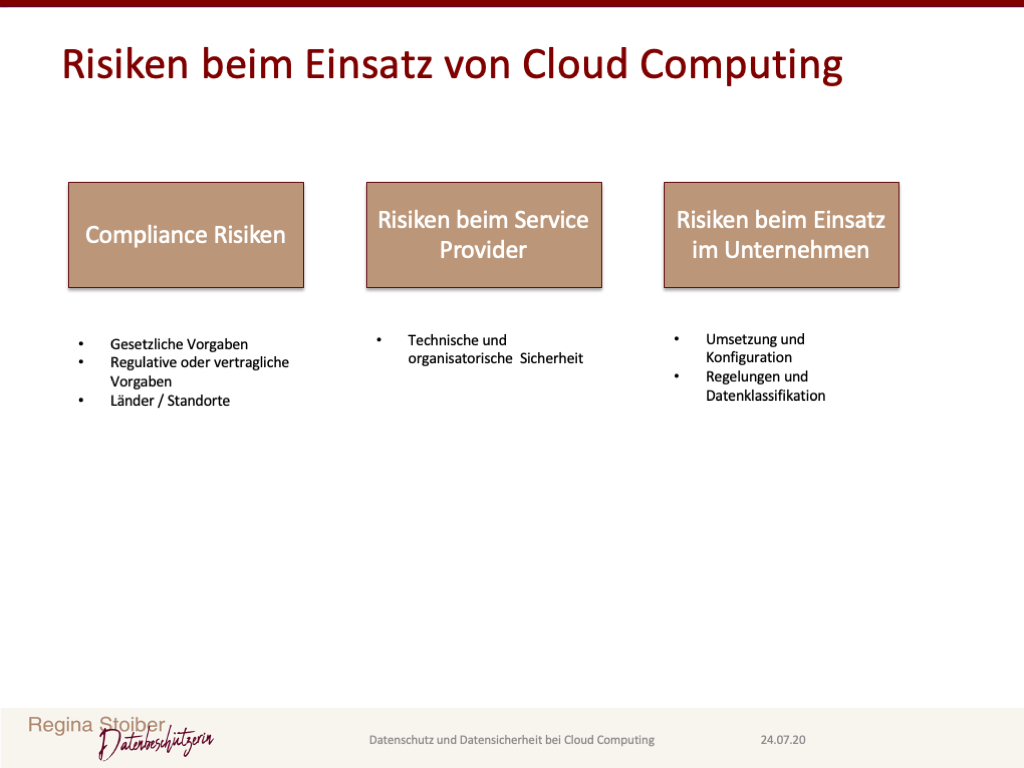

Compliance Risiko

- Hauptsitz des Anbieters

- ggf. Vertreter in der EU

- AV Vertrag oder Vertrag für gem. Verantwortlichkeit vorhanden

- Welche Rechtsgrundlage zur Datenübermittlung ins Drittland

- Datenschutzerklärung – gibt es eine DSE für den entsprechenden Service, ist er vollständig, Erfüllung nach Art. 13 und 14. Werden Daten zu eigenen Zwecken verwendet;

- Transparenz zu Cloud Act (bei Anfragen von US Behörden nach Daten)

- Liegen Daten außerhalb der EU, wenn ja welche?

Risiken beim Anbieter

- Ausgewählte technische Maßnahmen, z.B.:

- MFA – Multifaktor Authentifizierung

- Verschlüsselung möglich (Inhalt)

- Verschlüsselung mit eigenem Key oder Drittanbieter-Software (Inhalt)

- Zugriffseinschränkung nach IP-Range

- sonstige, positiv herausgestellte techn. Maßnahmen

- Change Management bei Update der Funktionen / Sicherheitspatches

- Zertifizierungen des Anbieters

Cloud Computing Anbieter nach Alphabet

123erfasst GmbH

| Zweck / Service | Apps für die Baustelle zur Erfassung von Bauinformationen und Zeiten |

| Datenkategorien | |

| Informationspflicht | Nicht online gefunden |

| Auftragsverarbeiter | Ja |

| Vertreter in der EU (nach Art. 27 DSGVO) | entfällt |

| Vertragspartner für EU-Firmen in | |

| Mutterkonzern in | Deutschland (NEVARIS Bausoftware GmbH) |

| Compliance Risiko |  |

| Transparenz zu Cloud Act | entfällt |

| Risiken beim Anbieter | |

| Zu berücksichtigen / Schwachstellen | |

| Bekannte Maßnahmen zur Risikominimierung | |

| Restrisiko beim Einsatz |  |

Anchor

Datum der Prüfung: 16.02.2021

| Zweck / Service | Podcast-Plattform |

| Datenkategorien | Benutzerdaten – Name – E-Mail-Adresse – Passwort – Adresse – Zahlungsinformationen – freiwillig: Profilfoto, Biografie, Standort (Ort), Webseite Nutzerdaten – Inhalte (Podcast etc.) – Log-Informationen – Protokolldaten (Browserinformationen, IP-Adresse, Zeitstempel) – Geräteinformationen (Gerätetyp, Betriebssystem, Gerätekennung |

| Informationspflicht | Anchor – The easiest way to make a podcast |

| Auftragsverarbeiter | Nein |

| Vertreter in der EU (nach Art. 27 DSGVO) | Spotify AB Regeringsgatan 19111 53 Stockholm Sweden |

| Vertragspartner für EU-Firmen in | Schweden |

| Mutterkonzern in | Spotify USA, Inc.150 Greenwich St New York, NY 10007USA |

| Compliance Risiko | Anchor teilt mit, dass die Daten auf in die USA übertragen werden und auch an Dienstleister weitergeleitet werden. Seitens Anchor wird zugesichert, dass entsprechende Maßnahmen für die Übermittlung getroffen werden z.B. in Form der Standardvertragsklauseln. Leider konnte ich nicht konkret herauslesen, welche Garantie für die Datenübermittlung von Deutschland in die USA nun konkret getroffen werden.  |

| Transparenz zu Cloud Act | Es ist kein Transparenzbericht vorhanden. Die Daten werden an Gerichte / Behörden / Strafverfolgung weitergegeben, wenn Achor im guten Glauben davon ausgeht, dass es für einben bestimmten Zweck (nationale Sicherheit, Strafverfolgung, Ermittlungen etc.) notwendig ist. |

| Risiken beim Anbieter | Anchor nutzt verschiedene Analysedienste, um nachfolgend auch Werbung schalten zu können. In der Datenschutzerklärung wird jedoch nur darauf verwiesen, dass es durch Browser- und Geräteeinstellungen möglich ist, die Anzeigen auszuschalten. Eine explizite Einwilligung wird seitens des Nutzer nicht eingeholt.  |

| Zu berücksichtigen / Schwachstellen | Die Nutzung von Anchor ist erst ab 13 Jahren möglich |

| Genannte Sicherheitsmaßnahmen des Anbieters | Nur allgemeine Beschreibungen zu Sicherheitsmaßnahmen in der Datenschutzerklärung wie z.B. – Pseudonymisierung – Verschlüsselungsrichtlinien – Zugriffsrichtlinien – Aufbewahrungsrichtlinien |

| Bekannte Maßnahmen zur Risikominimierung | |

| Restrisiko beim Einsatz |  |

Einschätzung der Datenbeschützerin

Anchor wird seitens Spotify betrieben und angeboten. Die Prüfung konnte nicht so detailliert erfolgen, wie bei anderen Anbietern. Anchor teilt zwar mit, dass Sicherheitsmaßnahmen wie Verschlüsselung und Pseudonymisierung vorhanden sind, weitere Details waren nicht einsehbar.

Das größte Risiko bei Anchor besteht jedoch darin, dass personalisierte Werbung durch eingesetzte Analysetools geschalten werden und dem Nutzer nur ein Opt-Out zur Verfügung steht. Leider konnte ich nicht feststellen, ob es sich dabei um Werbung wie bei Spotify z.B. Hinweis auf weitere Playlists etc. handelt oder von Drittanbietern.

Actionbound GmbH

| Zweck / Service | Actionbound, Digitale Touren erstellen und anbieten |

| Datenkategorien | Username, IP-Adresse, E-Mail Adresse (freiwillig für User, zwingend für den Ersteller eines Bonus), weitere Angaben freiwillig |

| Informationspflicht | Ja, https://de.actionbound.com/agb |

| Auftragsverarbeiter | Nein |

| Vertreter in der EU (nach Art. 27 DSGVO) | entfällt |

| Vertragspartner für EU-Firmen in | Actionbound GmbH, Deutschland |

| Mutterkonzern in | |

| Compliance Risiko |  |

| Transparenz zu Cloud Act | entfällt |

| Risiken beim Anbieter | |

| Zu berücksichtigen / Schwachstellen | |

| Bekannte Maßnahmen zur Risikominimierung | |

| Restrisiko beim Einsatz |  |

Einschätzung der Datenbeschützerin

Actionbound informiert sehr transparent und in einem sehr netten Ton zum Datenschutz. Der Service versucht mit so wenig personenbezogenen Daten, wie möglich auszukommen.

Welcher Anbieter das Serverhosting übernimmt oder ob die Server in den genannten deutschen Rechenzentren selbst betrieben werden, wird nicht genannt.

Der User hat die Kontrolle und Entscheidung über die Daten, der er preisgibt.

ActiveCampaign, LLC

| Zweck / Service | Newsletterdienstleister |

| Datenkategorien | E-Mail Adressen, IP-Adressen, Verwendungsstatistiken (welche Teile einer Seite wurden besucht, um später diese genau bewerben zu können), Analysen |

| Informationspflicht | https://www.activecampaign.com/de/legal/privacy-policy |

| Auftragsverarbeiter | Ja |

| AV-Vertrag | https://www.activecampaign.com/legal/dpa |

| Vertreter in der EU (nach Art. 27 DSGVO) | Niederlassung in Dublin, aber nicht offiziell genannt als Vertreter in der EU |

| Vertragspartner für EU-Firmen in | Vertragspartner ist Sitz in den USA |

| Mutterkonzern in | USA |

| Compliance Risiko | Garantie für Datenübermittlung: Standardvertragsklauseln: https://www.activecampaign.com/legal/scc  |

| Transparenz zu Cloud Act und Behördenanfragen | keine Aussage des Anbieters |

| Risiken beim Anbieter | nicht identifiziert |

| Zu berücksichtigen / Schwachstellen | Das Site-Tracking darf nur mit Einwilligung des Seitenbetreibers erfolgen. |

| Bekannte Maßnahmen zur Risikominimierung | Es werden nur wenige personenbezogene Daten erhoben. Wenn das Site Tracking deaktiviert wird, kann der Betroffene noch mehr geschützt werden. |

| Restrisiko beim Einsatz | Anbieter beruft sich auf die Standardvertragsklauseln. Es werden keine Daten nach Art. 9 DSGVO verarbeitet. Ein eventueller Zugriff der Behörden würde sich auf E-Mail Adressen, Öffnungs- und Klickstatistiken beziehen. Daher ist unsere Einschätzung, dass es sich um ein mittleres Restrisiko handelt.  |

Aidoo Software GmbH

| Zweck / Service | Mitgliederverwaltung für Fitnessstudios |

| Datenkategorien | |

| Informationspflicht | |

| Auftragsverarbeiter | |

| Vertreter in der EU (nach Art. 27 DSGVO) | entfällt |

| Vertragspartner für EU-Firmen in | Irland |

| Mutterkonzern in | USA |

| Compliance Risiko | |

| Transparenz zu Cloud Act | |

| Risiken beim Anbieter | |

| Zu berücksichtigen / Schwachstellen | |

| Bekannte Maßnahmen zur Risikominimierung | |

| Restrisiko beim Einsatz |

Airmeet

| Zweck / Service | Plattform für virtuelle Veranstaltungen / Events |

| Datenkategorien | Identifikationsdaten – Profilbild – E-Mail-Adresse – Name – Adresse (PLZ, Ort, Land) – Mobil- / Telefonnummer – Benutzernamen Transaktionsdaten – Zahlungsinformationen – genutzte Produkte / Dienstleistungen Automatisch erfasste Daten – IP-Adresse – Browserinformationen (Browsertyp, – version, Plugin-Typen) – Standort – Cookie-Informationen – Art der Kamera, Mikrofon, Lautsprecher – Geräteinformationen – Betriebssystem Benutzerinformationen – Benutzernamen – Passwort (verschlüsselt) – besuchte Veranstaltungen (Dauer, Teilnahme selbst, Betritts- und Austrittszeitpunkt) – Interessen / Vorlieben (einschließlich Kommunikationspräferenzen) – Genutzte Plattformen und Dienste – Korrespondenz – Erfahrungsberichte / Feedback / Beiträge / Umfrageantworten Informationen durch Dritte – insbesondere durch Social-Media-Anbieter (Facebook, LinkedIn, Twitter, Google) sofern Anmeldung über Social-Media-Account erfolgt |

| Informationspflicht | https://www.airmeet.com/privacy-policy (allgemein) https://www.airmeet.com/hub/privacy-notice/ (für EU-Nutzer) |

| Auftragsverarbeiter | Nein |

| Vertreter in der EU (nach Art. 27 DSGVO) | Nicht identifiziert |

| Vertragspartner für EU-Firmen in | USA |

| Mutterkonzern in | USA, Delaware |

| Compliance Risiko | Die Daten werden grds. nach Indien übermittelt und dort gespeichert. Die Übermittlung der Daten beruhen entweder auf einen Angemessenheitsbeschluss, auf Standardvertragsklauseln oder verbindliche Unternehmensregeln. Auf Anfrage teilt Airmeet die konkreten Informationen mit.  |

| Transparenz zu Cloud Act | Airmeet teilt in der Datenschutzerklärung mit, dass die persönlichen Daten zur Einhaltung gesetzlicher Pflichten oder Gerichtsverfahren gegenüber Dritten offengelegt werden. Bei diesen „gesetzlichen Pflichten“ wird davon ausgegangen, dass hier die Vorschriften zur Strafverfolgung gemeint sind. |

| Risiken beim Anbieter | – Die Veranstaltungen selbst werden automatisch durch Airmeet im Namen des Veranstalters aufgezeichnet. Der Gastgeber kann dieser Aufzeichnung mittels Mail widersprechen. Die Aufzeichnungen werden nur auf Anweisung gelöscht. – Auf der Webseite von Airmeet werden Analyse- und Trackingtools eingesetzt ohne aktive Einwilligung des Nutzers. |

| Zu berücksichtigen / Schwachstellen | Die Nutzung von Airmeet ist erst ab 13 Jahren erlaubt. |

| Genannte Sicherheitsmaßnahmen des Anbieters | – ISO 27001 Zertifizierung Airmeet teilt in der Datenschutzerklärung mit, dass Maßnahmen im Sinne des Art. 32 DSGVO getroffen werden. Wie diese jedoch ausgestaltet sind, ist offen.  |

| Bekannte Maßnahmen zur Risikominimierung | – Der Gastgeber kann von seinen Teilnehmern auch sensible Daten nach Art. 9 DSGVO erfragen. Die Abfrage solcher Daten sollte soweit wie möglich eingeschränkt werden. – Aufzeichnungen durch Airmeet deaktivieren lassen (E-Mail an support@airmeet.com) |

| Restrisiko beim Einsatz |  |

Einschätzung der Datenbeschützerin

Bei Airmeet handelt es sich um eine virtuelle Plattform für Veranstaltungen. Bei der Nutzung von Airmeet ist ein deutliches Restrisiko erkennbar.

Erschreckend ist, dass die Veranstaltungen automatisch durch Airmeet aufgezeichnet werden und der Host nur dieser mittels Mail widersprechen kann und selbst keinen Einfluss darauf hat.

Letztendlich teilt Airmeet nicht mit, wie und ob die Daten technisch geschützt werden. Zumindest die Information, dass die Daten verschlüsselt gespeichert werden, wäre schon mal ein Anfang. Positiv ist jedoch die ISO 27001 Zertifizierung.

Des Weiteren konnte kein Vertreter gem. Art. 27 DSGVO identifiziert werden, obwohl sich der Dienst auch an europäische Nutzer richtet.

Asana

Datum der Prüfung: 18.08.2022

| Zweck / Service | Projektverwaltungstool |

| Datenkategorien | Kontenerstellung – Vorname, Nachname – E-Mail-Adresse – Passwort (gehast) – Daten von Identitätsauthentifizierung über Dritte z.B. Google Authenticator Daten durch Nutzer zur Verfügung gestellt – Projektdaten – hochgeladene Anhänge – Aus Asana gesandte E-Maildaten – Profilbild und Profildaten – Video- und Audioaufnahmen – Berufsangaben – Kontakte, die in Asana geteilt werden Sonstige Daten bei Kontakt mit Asana (freiwillig) – Anfragen, fragen, Rückmeldungen – Daten zur Überprüfung der Identität – Geburtsdatum – Audio- und Videodateien |

| Informationspflicht | https://asana.com/de/terms#privacy-policy |

| Auftragsverarbeiter | Ja. Abrufbar unter: https://asana.com/de/terms#data-processing |

| Vertreter in der EU (nach Art. 27 DSGVO) | sana Software Ireland Limited Asana (3rd Floor) 1-6 Sir John Rogerson’s Quay Dublin 2 Irland |

| Vertragspartner für EU-Firmen in | Irland |

| Mutterkonzern in | USA |

| Compliance Risiko | Die Daten werden laut Datenschutzerklärung in den Vereinigten Staaten gespeichert. Die Übermittlung der Daten beruhen auf den Standardvertragsklauseln.  |

| Transparenz zu Cloud Act | Asana hat eine Richtlinie für die Strafverfolgung erlassen. Aus dem Transparenzbericht geht hervor, dass bisher nur eine Anfrage der Strafverfolgungsbehörde außerhalb der USA erfolgte, eine Offenlegung jedoch nicht. |

| Risiken beim Anbieter | |

| Zu berücksichtigen / Schwachstellen | Die Nutzung von Asana ist erst ab 16 Jahren erlaubt. |

| Genannte Sicherheitsmaßnahmen des Anbieters | – ISO 27001 Zertifizierung – ISO 27017 Zertifizierung – ISO 27018 Zertifizierung – ISO 27701 Zertifizierung – SOC 2 / SOC 3 Zertifizierung – GLBA (Datenschutzbestimmungen für Finanzinstitute) – FERPA (Datenschutzbestimmungen für Bildungsinformationen) Standards für Datensicherheit – Sicherheitsprogramm (Risikomanagement, regelmäßige Durchführung Risikoanalysen, Überwachung auf Sicherheitsvorfälle, Informationssicherheitsrichtlinien, Notfallplan, jährliche Penetrationstests, …) – Rechenzentrum (AWS) in den Vereinigten Staaten un in der EU – Zugriff, Kontrolle und Richtlinien (MFA, Berechtigungskonzept, Verschwiegenheitsverpflichtung, …) – Revision und Zertifizierung (siehe oben) – Dienstleistermanagement (Prüfung von Dienstleistern, die die Datenschutzanforderungen erfüllen) – Tests und Nachbesserung (jährliche Durchführung von verschiedenen Tests) – Regelmäßige Überprüfung der Vorgehensweise bei Sicherheitsfällen – Sicherheitskontrollen (Antivirus, Anti-Malware, IDS, Schwachstellen-Scan, …) – Verschlüsselung der Daten bei Übertragung und im Ruhezustand (128-Bit-Verschlüsselung, TLS 1.2 und höher, Übertragung von Login-Daten mittels TLS oder SSH) – Backup-Konzept – Change Management – Wiederherstellung und Verfügbarkeit  |

| Bekannte Maßnahmen zur Risikominimierung | Asana unterhält auch ein Rechenzentrum in der EU. Die Speicherung der Daten auf dem Rechenzentrum ist wohl nur für Enterprise Kunden möglich. Es ist intern zu definieren, welche Daten in Asana eingepflegt werden. Grundsätzlich sollten nur Projektdaten ohne sensible Daten z.B. Gesundheitsdaten oder finanzielle Informationen eingepflegt werden. |

| Restrisiko beim Einsatz |  |

Atlassian

Update: 24.02.2022

| Informationspflicht | Datenschutzrichtlinie | Atlassian |

| Auftragsverarbeiter | Ja; Vertrag steht hier zum Download bereit. In der |

| Vertreter in der EU (nach Art. 27 DSGVO) | nicht identifiziert |

| Vertragspartner für EU-Firmen in | Atlassian B.V. c/o Atlassian, Inc. 350 Bush Street, Floor 13 San Francisco, CA 94104 E-Mail: eudatarep@atlassian.com laut Datenschutzerklärung ist dieser Standort für Anfragen zum Datenschutz zuständig. |

| Mutterkonzern in | Atlassian Inc., Australien (lt. Atlassian ist der Hauptsitz in Sydney) Tochterunternehmen in USA |

| Compliance Risiko | Atlassian teilt auf einer Unterseite mit, dass die Datenübertragung in die USA mittels der Standardvertragsklauseln gesichert sind. Im AV-Vertrag werden die Standardvertragsklauseln einbezogen bzw. auf diese verwiesen. Atlassian nimmt im Punkt 2.6. des Vertrags Anpassungen und Ergänzungen der SCC vor.  |

| Transparenz zu Cloud Act / Behördenanfragen | Anfragen von Behörden und internationalen Strafverfolgungsbehörden werden im Einklang mit den US-Gesetzen beantwortet. Der Ablauf für eine Beantwortung ist in den dafür vorgesehenen Guidelines zu entnehmen. Der Transparenzbericht zeigt auf, dass nur wenige Anfragen innerhalb der letzten Jahren bei Atlassian eingingen. |

| Genannte Schutzmaßnahmen des Anbieter | – Zertifizierung nach SOC2, SOC3, ISO 27001, ISO27018, PCI DSS – TRUSTe-Zertifizierung – Übertragungsverschlüsselung – Verschlüsselung ruhender Daten mittels AES-256 – Mandantentrennung – Externe Sicherheitstest mittels Bug-Bounty und Penetrationstests – weitere Sicherheitsmaßnahmen können hier eingesehen werden  |

Jira Software in der Cloud

| Zweck / Service | Aufgaben- / Projektverwaltung; Erstellung von Workflows |

| Datenkategorien | Konto- und Profilinformationen – Registrierungsinformationen (z.B. Kontaktdaten, Abrechnungsdaten) – Profileinstellungen und -änderungen (Profilname, -bild, Position) Produktinhalte – Zusammenfassung und Beschreibung eines Jira-Vorgang, – Feedback zu Inhalten – Inhalte der Produkte (jedoch verschlüsselt) – Clickstream-Daten (Interaktion mit und Umsetzung mit einem Service) Supportanfragen Zahlungsinformationen Automatische Erfassung von – Log-Daten – angeklickte Links, – Art, Größe und Dateinamen von Anhängen – Suchbegriffe – Team und Kontaktpersonen (Häufigkeit der Zusammenarbeit etc.) Geräte- und Verbindungsinformationen – Verbindungstyp – Einstellung zur Installation – Betriebssystem – Browsertyp – IP-Adresse – URLs – Gerätekennung – Absturzdaten – (ungefährer) Standort |

| Risiken beim Anbieter | – (weltweites) Hosting bei AWS; AWS bietet zwar die Möglichkeit Standorte für die Speicherung auszuwählen, jedoch kommt es letztendlich auf den Dienst selbst darauf an. Es kann daher nicht ausgeschlossen werden, dass die Daten in Jira auf Drittlandservern von AWS gespeichert werden.  |

| Zu berücksichtigen / Schwachstellen | – Mittels der Enterprise-Lösung von Jira ist es möglich, den Speicherort für Daten zu wählen. – Eine endgültige Datenlöschung erfolgt nur, wenn sämtliche Jira-Produkte gekündigt wurden |

| Genannte Schutzmaßnahmen des Anbieter | – Übertragungsverschlüsselung – Verschlüsselung ruhender Daten in Jira mittels AES-256 – Festplattenverschlüsselung von ruhenden Jira-Vorgangsdaten – Mandantentrennung innerhalb von Jira mittels TCS (Tenant Context Serivce) |

| Bekannte Maßnahmen zur Risikominimierung | |

| Restrisiko beim Einsatz | mittel bei Cloud-Lösung  |

Confluence

| Zweck / Service | Informationsplattform |

| Datenkategorien | Konto- und Profilinformationen – Registrierungsinformationen (z.B. Kontaktdaten, Abrechnungsdaten) – Profileinstellungen und -änderungen (Profilname, -bild, Position) Produktinhalte – erstellte Seiten in Confluence – Kommentare zu Seiten – Autor eines Beitrags Supportanfragen Zahlungsinformationen Automatische Erfassung von – Log-Daten – angeklickte Links, – Art, Größe und Dateinamen von Anhängen – Suchbegriffe – Team und Kontaktpersonen (Häufigkeit der Zusammenarbeit etc.) Geräte- und Verbindungsinformationen – Verbindungstyp – Einstellung zur Installation – Betriebssystem – Browsertyp – IP-Adresse – URLs – Gerätekennung – Absturzdaten – (ungefährer) Standort |

| Risiken beim Anbieter | – (weltweites) Hosting bei AWS; AWS bietet zwar die Möglichkeit Standorte für die Speicherung auszuwählen, jedoch kommt es letztendlich auf den Dienst selbst darauf an. Es kann daher nicht ausgeschlossen werden, dass die Daten in Jira auf Drittlandservern von AWS gespeichert werden.  |

| Zu berücksichtigen / Schwachstellen | – Mittels der Enterprise-Lösung von Jira ist es möglich, den Speicherort für Daten zu wählen. |

| Genannte Schutzmaßnahmen des Anbieter | – Übertragungsverschlüsselung – Verschlüsselung ruhender Daten in Jira mittels AES-256 – Festplattenverschlüsselung von ruhenden Confluence-Seitendaten – Mandantentrennung innerhalb von Confluence mittels TCS (Tenant Context Serivce)  |

| Bekannte Maßnahmen zur Risikominimierung | Es ist im Vorfeld zu definieren, welche Informationen in Confluence geteilt werden. Die Einpflegung sensibler Informationen von und über Betroffene (z.B. Mandanten, Patienten) sollten vermieden werden. |

| Restrisiko beim Einsatz | hohes / mittleres Risiko bei sensiblen Informationen, geringes Risiko bei „normalen“ Daten (z.B. Arbeitsanweisungen)  |

Einschätzung der Datenbeschützerin zu Atlassian (insgesamt)

Atlassian bietet verschiedene Produkte für verschiedene Einsatzzwecke an. Die dargelegten Sicherheitsmaßnahmen von Atlassian sind zahlreich und ermöglichen somit einen hohen Schutzbedarf der Daten.

Leider stößt es mir bei der Prüfung immer wieder etwas sauer auf, dass keine einheitliche Sprache verwendet wird. Die Produktseiten, Datenschutzerklärung und vereinzelte Unterseiten sind in deutscher Sprache vorhanden. Sofern man sich jedoch intensiver z.B. mit den Schutzmaßnahmen auseinandersetzen will, sind diese meist nur in Englisch verfügbar. Für uns ist es nicht schwer, den Sinn und den Zusammenhang zu erfassen, jedoch vielleicht für die Nutzer und Betroffenen selbst.

Ist der Einsatz von Atlassian nun möglich? Bedingt. In der Cloud-Version (Jira und Confluence) ist vorab zwingend zu ergründen, zu welchem genauen Zweck der Dienst genutzt wird und vor allem welche Informationen von Betroffenen eingepflegt und gespeichert werden.

Weiterhin bleibt Atlassian ein Anbieter aus einem Drittland. Zumal die Daten in Jira und Confluence wohl weltweit bei AWS gehostet werden.

Es empfiehlt sich daher ggf. vorab nach einer europäischen Lösung zu suchen und diese erst einmal zu bevorzugen.

Update 2021

Atlassian hat den Verkauf von Server-Lizenzen ab Februar 2021 eingestellt. Ab dem 15.02.2022 werden nur noch Sicherheits- und Bug-Fixe Updates bereitgestellt. Der Support für die Server-Produkte endet schlussendlich am 24.02.2024!

Das bedeutet, dass bis dahin entweder alle Daten in die Cloud umzuziehen sind oder ein anderer alternativer Anbieter zu wählen ist.

Quelle: Informationen zum End-of-Life von Atlassian Server (Verkauf/Support)

AWS

EC2 Server

| Zweck / Service | Serverhosting |

| Datenkategorien | |

| Informationspflicht | |

| Auftragsverarbeiter | |

| Vertreter in der EU (nach Art. 27 DSGVO) | entfällt |

| Vertragspartner für EU-Firmen in | Irland |

| Mutterkonzern in | USA |

| Compliance Risiko | |

| Transparenz zu Cloud Act | |

| Risiken beim Anbieter | |

| Zu berücksichtigen / Schwachstellen | |

| Bekannte Maßnahmen zur Risikominimierung | |

| Restrisiko beim Einsatz |

Citrix

| Zweck / Service | Virtualisierung / virtuelle Desktops |

| Datenkategorien | |

| Informationspflicht | |

| Auftragsverarbeiter | |

| Vertreter in der EU (nach Art. 27 DSGVO) | |

| Vertragspartner für EU-Firmen in | |

| Mutterkonzern in | |

| Compliance Risiko | |

| Transparenz zu Cloud Act | |

| Risiken beim Anbieter | |

| Zu berücksichtigen / Schwachstellen | |

| Bekannte Maßnahmen zur Risikominimierung | |

| Restrisiko beim Einsatz |

CleverReach

| Zweck / Service | Newsletterdienstleister |

| Datenkategorien | Newsletteranmeldung – E-Mail-Adresse Account-Registrierung (kostenlos) – E-Mail-Adresse (kostenpflichtig) – E-Mail-Adresse – Zahlungsdaten / Zahlungsmittel (bei der kostenlosen Variante sendet CleverReach Werbung in Form von Account-Reports, News & Produktinformationen zu) Anmeldinformationen von Abonnenten – E-Mail-Adresse – IP-Daten – Zeitstempel Reporting und Tracking: Messung der Klick-, Öffnungs-, Abmelde-, Bouncerate Geo- und E-Mail-Client Analyse – genutzte Devices (Handy, PC, Laptop) Conversion Tracking über Google Analytics z.B. – Verweildauer auf Webseite – Konversationen auf der Webseite (z.B. Kauf, Download etc.) IntelliAD-Tracking Erfassung sämtlicher Aktivitäten über alle Kanäle |

| Informationspflicht | Datenschutz – CleverReach |

| Auftragsverarbeiter | Ja, Muster ist hier abrufbar. Die Anleitung für die Bearbeitung und den Abschluss des Vertrags wird im FAQ erläutert. |

| Vertreter in der EU (nach Art. 27 DSGVO) | nicht nötig |

| Vertragspartner für EU-Firmen in | Deutschland |

| Mutterkonzern in | Deutschland |

| Compliance Risiko | nicht identifiziert |

| Transparenz zu Cloud Act | nicht nötig |

| Risiken beim Anbieter | Nutzung von Google Analytics für Conversion Tracking. CleverReach gibt zwar an, dass die Daten nur in der EU verarbeitete werden; allerdings ist Google dennoch ein US-Anbieter, weshalb die Ampel auf gelb gesetzt wird.  |

| Zu berücksichtigen / Schwachstellen | Es wird empfohlen die Tracking- und Analysefunktion von CleverReach nicht zu nutzen. Wir vermuten, dass die Abschaltung möglich ist, da die weiteren Tracking-Methoden als „erweiterte Optionen“ dargestellt werden. |

| Bekannte Maßnahmen zur Risikominimierung | – Rechnerzentren von CleverReach sind mit MFA gesichert; zusätzliche Zertifizierung ISO 27001 – jährliche SOC 1-Überprüfungen – TÜV-geprüftes ISMS – Double-Opt-In – Aussage von CleverReach selbst: DSGVO-konformes E-Mail-Marketing – Datenspeicherung erfolgt nur auf Servern in der EU – SSL-Verschlüsselung |

| Restrisiko beim Einsatz |  |

Einschätzung der Datenbeschützerin

CleverReach ist einer der bekanntesten deutschen Newsletteranbieter. Wir finden es nur etwas schade, dass ein deutscher Anbieter dennoch einen US-Anbieter für Analysezwecke einsetzt. Als Risikominderung (und damit die grüne Ampel) empfehlen wir die Analysetools nicht zu nutzen.

COYO GmbH

| Informationspflicht | COYO Datenschutzrichtlinien für COYO Cloud, COYO mobile app & COYO Engage mobile app (coyoapp.com) |

| Auftragsverarbeiter | Das Formular für den AV-Vertrag kann hier ausgefüllt werden. Nach dem Ausfüllen werden die Daten in den AV-Vertrag importiert. |

| Vertreter in der EU (nach Art. 27 DSGVO) | nicht nötig |

| Vertragspartner für EU-Firmen in | Deutschland |

| Mutterkonzern in | Deutschland |

| Transparenz zu Cloud Act / Behördenanfragen | nicht nötig |

| Genannte Schutzmaßnahmen des Anbieter | Allgemein – SSL- / TLS-Verschlüsselung – Vertraulichkeitsverpflichtung der Mitarbeiter |

COYO Cloud

| Zweck / Service | Intranet für Unternehmen |

| Datenkategorien | Zugriffsdaten – IP-Adresse – Browserinformationen – Geräteinformationen (Betriebssystem) – Netzwerkinformationen – Zeitstempel des Abrufs (Datum, Uhrzeit) – anfragende Webseite Cookies – Reichweitenmessung – local Sotrage Technik (Login Name, Sprache, Filter-Einstellungen, Messaging Sidebar) Registrierungsdaten – Name, -E-Mail-Adresse – Nickname – Geburtstag, Handynummer, Adresse, berufliche Funktion, Abteilung (freiwillig) Kommunikationsdaten – Inhalte im Intranet – Kommentare Analyse und Tool Funktionen – Analyse der Nutzdaten über COYO Analytics |

| Compliance Risiko | nicht identifiziert |

| Risiken beim Anbieter | nicht identifiziert |

| Zu berücksichtigen / Schwachstellen | |

| Genannte Schutzmaßnahmen des Anbieter | COYO Analytics: – Daten werden ausschließlich in Deutschland verarbeitet und gespeichert; Pseudonymisierung und Anonymisierung der Daten erfolgt ebenfalls – Auswertung erfolgt nur grafisch – Datensätze von weniger als 12 Personen werden gar nicht ausgewertet  |

| Bekannte Maßnahmen zur Risikominimierung | Es ist im Vorfeld zu definieren, welche Informationen auf der Coyo Cloud geteilt werden. Die Einpflegung sensibler Informationen von und und über Betroffene (z.B. Mandanten, Klienten, Patienten etc.) sollten vermieden werden. |

| Restrisiko beim Einsatz |  |

Coyo Engage / Web View-App

| Zweck / Service | Kommunikationsplattform |

| Datenkategorien | Download (werden durch App-Store erhoben) -Zahlungsinformationen – Kundenummer Web-Analyse der Apps – Google Analytics – Google Firebase: Cloud Messaging, Crashlytics, Analytics |

| Compliance Risiko | In der Datenschutzerklärung wird im Punkt IX eine Zusammenfassung der Verarbeitung dargelegt. Bei dem Punkt Analyse wird hier das berechtigte Interesse dargelegt. Dies ist insofern möglich, wenn es sich dabei für die Bereitstellung des Dienstes selbst handelt. Aus der Übersicht ist leider nicht erkennbar, dass Google Analytics auf Basis der Einwilligung genutzt wird.  |

| Risiken beim Anbieter | Der Einsatz von Google Diensten ist zum aktuellen Zeitpunkt mit einem Risiko versehen, da es sich bei Google letztendlich um einen US-Anbieter handelt.  |

| Zu berücksichtigen / Schwachstellen | Es ist im Vorfeld zu definieren, welche Informationen im Intranet geteilt werden. Die Einpflegung sensibler Informationen von und über Betroffene (z.B. Mandanten, Patienten) sollten vermieden werden. |

| Bekannte Maßnahmen zur Risikominimierung | nicht bekannt |

| Restrisiko beim Einsatz |  |

Einschätzung der Datenbeschützerin

Bei der Prüfung war es wirklich verwunderlich, dass die COYO-Cloud auf Drittanbieter verzichtet; die Apps jedoch nicht.

Leider kann aus der Datenschutzerklärung für COYO Engage nicht genau herausgelesen werden, dass der Einsatz von Google Analytics auf Grundlage der Einwilligung erfolgt. Die Einholung der Einwilligung ist bei Google Analytics jedoch unumgänglich. Es erfolgte jedoch keine Prüfung der App selbst.

Discord

| Zweck / Service | Chat- und Sprachplattform |

| Datenkategorien | Bereitgestellte Informationen des Nutzers – Benutzername – E-Mail-Adresse – Nachrichten – Bilder – Chatinhalte – Geburtstag (zur Altersüberprüfung) Automatisch gesammelte Daten – IP-Adresse – Geräte-ID – Aktivitäten, die dann widerrum ausgewertet werden |

| Informationspflicht | Datenschutzerklärung | Discord |

| Auftragsverarbeiter | Nein |

| Vertreter in der EU (nach Art. 27 DSGVO) | VeraSafe Ireland LtdUnit 3D North Point HouseNorth Point Business ParkNew Mallow Road Cork T23AT2P Irland |

| Vertragspartner für EU-Firmen in | USA |

| Mutterkonzern in | USA |

| Compliance Risiko | Discord beruft sich in der Datenschutzerklärung auf das nicht mehr gültige EU-US-Privacy-Shield.  |

| Transparenz zu Cloud Act | Der Transparenzbericht ist hier einsehbar. Des Weiteren klärt Discord auch über die Zusammenarbeit mit den Strafverfolgungsbehörden auf. |

| Risiken beim Anbieter | Es werden demografische Daten, Interessen und Verhaltensweisen der Nutzer zusammengestellt und analysiert. Diese gesammelten Daten können laut Discord mit Tochtergesellschaften , Agenturen und Geschäftspartnern geteilt werden. Auf welcher Rechtsgrundlage dies geschieht, ist nicht erkenntlich. Dem Nutzer wird keine Opt-In-Möglichkeit bereitgestellt, sondern lediglich eine Opt-Out-Lösung. |

| Zu berücksichtigen / Schwachstellen | Die Nutzung von Discord ist ab 13 Jahren möglich |

| Genannte Sicherheitsmaßnahmen des Anbieters | – Zwei-Faktoren-Authentifizierung  |

| Bekannte Maßnahmen zur Risikominimierung | – Eigenen Discord-Server nutzen, der nur mittels Einladung zugänglich ist. – Benutzereinstellungen für Direktnachrichten anpassen (z.B. „Die Welt ist böse“ oder „Meine Freunde sind nett“). – Einstellung vornehmen, wer Freundesanfragen schicken darf (Jeder, Freunde von Freunden, Server-Mitglieder) – Keine Klarnamenpflicht sondern Benutzernamen |

| Restrisiko beim Einsatz |  |

Einschätzung der Datenbeschützerin

Discord kenne ich persönlich aus meinem privaten Umfeld und nutze es auch ab und zu selbst, um selbst mit Freunden zu sprechen und nebenbei ein paar Spiele zu spielen. Discord ist insbesondere in der Gaming-Szene sehr beliebt und weit verbreitet.

Dennoch ist das Thema Datenschutz im geschäftlichen Kontext nicht zu vernachlässigen. Bei der Prüfung des Dienstes, war ich doch etwas überrascht. Insbesondere wunderte es mich, dass Discord keine weiteren Sicherheitsmaßnahmen genannt hat (z.B. Verschlüsselung von Daten etc.). Lediglich die Zwei-Faktoren-Authentifizierung und Passwörter. Ansonsten wird nur kurz erwähnt, dass Sicherheitsmaßnahmen getroffen wurden.

Des Weiteren beruft sich Discord noch auf nicht mehr gültige Privacy-Shield.

Was mich aber wirklich überrascht und verwundert hat ist folgender Punkt. Es werden Analysen über das Nutzerverhalten erstellt, die dann ggf. noch mit Dritten geteilt werden. Der Nutzer kann der Analyse nur widersprechen, aber nicht explizit zustimmen. Mit Urteil des EuGH ist klar, dass für Analysezwecke eine Einwilligung nötig ist, die hier nicht erfolgt.

Dropbox

| Zweck / Service | Onlinespeicher |

| Datenkategorien | – Kontoinformationen (Name, E-Mail-Adresse, Telefonnummer, Zahlungsdaten, Postanschrift, Profilbild, Einkaufs- und Nutzerverhalten) – Inhalte (Dateien, Dokumente, Fotos, Kommentare, Nachrichten) – Kontakte (Name, E-Mail-Adresse) – Nutzungsinformationen – Geräteinformationen – Cookies |

| Informationspflicht | https://www.dropbox.com/privacy https://help.dropbox.com/de-de/accounts-billing/security/privacy-policy-faq https://help.dropbox.com/de-de/files-folders/restore-delete/data-retention-policy |

| Auftragsverarbeiter | Auf der Webseite ist nur die Dropbox-Business-Vereinbarung einsehbar. |

| Vertreter in der EU (nach Art. 27 DSGVO) | entfällt |

| Vertragspartner für EU-Firmen in | Dropbox International Unlimited Company, Irland |

| Mutterkonzern in | Dropbox, Inc, USA |

| Compliance Risiko | Dropbox beruft sich in der Datenschutzerklärung auf das nicht mehr gültige EU-US-Privacy-Shield für die Datenübermittlung in die USA. |

| Transparenz zu Cloud Act | Dropbox veröffentlicht die Anfragezahlen auf der Webseite. Im Punkt Nr. 11 des FAQ können die Anfrage aus dem letzten Jahr eingesehen werden. Weiterhin können die Transparenzberichte und Statistiken hier eingesehen werden. Des Weiteren klärt Dropbox transparent über Ihre Vorgehensweise bei Eintreffen einer Anfrage auf. |

| Risiken beim Anbieter | Mit der Zustimmung der AGBs |

| Zu berücksichtigen / Schwachstellen | Die kostenlose Version richtet sich an Privatpersonen, nicht an Business-Kunden. |

| Genannte Sicherheitsmaßnahmen des Anbieters | – Verschlüsselung mit 256-Bit AES – Datenübertragung wird mit TLS und SSL verschlüsselt – regelmäßige Überprüfung auf Sicherheitslücken der Apps und -Infrastruktur – 2-Faktoren-Authenfizierung – Zertifizierungen: ISO27017, ISO 27018, ISO 22301, ISO 27701 – weitere Informationen finden Sie hier.  |

| Bekannte Maßnahmen zur Risikominimierung | Dateien, die Sie hochladen können Sie zusätzlich mit einer eigenen Software verschlüsseln, um so den Schutz zu erhöhen. |

| Restrisiko beim Einsatz | Grundsätzlich bietet Dropbox viele zusätzliche Features und Maßnahmen zum Schutz. Die Referenz auf das Privacy Shield geht aber gar nicht mehr. Daher ist das Risiko im Einsatz mindestens gelb, wenn nicht rot. |

Einschätzung der Datenbeschützerin

Dropbox veröffentlicht auf seiner Webseite viele Informationen zum Thema Datenschutz. Die Prüfung selbst war teilweise etwas beschwerlich, da auf viele Unterseiten mit weiteren Informationen und FAQs verwiesen wird. Die oben genannten technischen Schutzmaßnahmen habe ich nur durch eine Suchmaschinenrecherche gefunden. In der Menüführung von Dropbox wäre ich leider nicht darauf gekommen.

Auch die zahlreichen Zertifizierungen seitens Dropbox stellen ein gewisses Datenschutzniveau her. Allerdings werden die Daten in Rechenzentren von Drittanbietern und auch wiederum in den USA gespeichert.

Explain Everything

Datum der Prüfung: 08.06.2021

| Zweck / Service | Online-Whiteboard |

| Datenkategorien | – Name – E-Mail-Adresse – Zahlungsinformationen – Geräteinformationen (IP-Adresse, MAC-Adresse, Geräte-ID) – Gerätesoftwareplattform und Firmware – Mobilfunkanbieter – Umfrageergebnisse (freiwillig) |

| Informationspflicht | Privacy Policy | Explain Everything |

| Auftragsverarbeiter | Nein |

| Vertreter in der EU (nach Art. 27 DSGVO) | Explain Everything sp z o.o. Grabarska 1 55-079 Wrocław, Poland, EU |

| Vertragspartner für EU-Firmen in | Polen |

| Mutterkonzern in | Explain Everything Attn: Legal 4 Danbury Rd. #425 Ridgefield, CT 06877 |

| Compliance Risiko | Die Datenübermittlung in Drittländer basieren auf den Standardvertragsklauseln. Im Falle von Drittlandsübermittlungen kann eine Kopie der Standardvertragsklauseln zur Verfügung gestellt werden.  |

| Transparenz zu Cloud Act | Es werden keine Angaben dazu gemacht. |

| Risiken beim Anbieter | – |

| Zu berücksichtigen / Schwachstellen | Die Nutzung des Tools ist erst ab 13 Jahren möglich. |

| Genannte Sicherheitsmaßnahmen des Anbieters | Auswertungen erfolgen anonym und ohne Rückschlüsse auf den Nutzer. Ansonsten werden keine weiteren Schutzmaßnahmen genannt z.B. Verschlüsselung der Daten.  |

| Bekannte Maßnahmen zur Risikominimierung | – Auf dem Whiteboard sollten keine vertraulichen Daten geteilt oder aufgezeigt werden. – Die Aufzeichnung der Sitzung ist nur mit Einwilligung der Teilnehmer zulässig |

| Restrisiko beim Einsatz |  |

Einschätzung der Datenbeschützerin

Für die effektive Zusammenarbeit bietet Explain Everything ein Whiteboard mit verschiedenen Funktionen an, dass mit anderen geteilt werden kann.

Leider teilt Explain Everything nicht mit, wie und ob die Daten genau geschützt oder welche Sicherheitsmaßnahmen getroffen werden. Das führt bei der Bewertung zu einem mittleren Restrisiko, da keine Prüfung der TOMs erfolgen kann. Auch ist unklar, ob und inwieweit Behörden nach Nutzerdaten angefragt haben. Hierzu äußert sich Explain Everything gar nicht in der Datenschutzerklärung.

Alles in allem verbleibt derzeit ein mittleres Restrisiko bei der Nutzung des Diensts.

Gather Town

Datum der Prüfung: 08.06.2021

| Zweck / Service | Virtuelles Büro / Plattform für virtuelle Veranstaltungen / Events |

| Datenkategorien | Datenverarbeitung in der Gather App Datenverarbeitung Webseite – E-Mail-Adresse – Login-Informationen Datenverarbeitung in den Gather-Spaces – URL des Spaces – Space-Passwort (gehasht) – Nickname |

| Informationspflicht | https://gather.town/privacy-policy |

| Auftragsverarbeiter | Nein |

| Vertreter in der EU (nach Art. 27 DSGVO) | nicht identifiziert |

| Vertragspartner für EU-Firmen in | vermutlich USA |

| Mutterkonzern in | Auf der Webseite von Gather ist kein konkreter Hauptsitz genannt. Laut Crunchbase ist der Hauptsitz wohl in Kalifornien. |

| Compliance Risiko | Gather Town teilt mit, dass die Daten außerhalb des eigenen Landes übertragen werden. Seitens des Anbieters wird zugesichert, dass entsprechende Maßnahmen für die Übermittlung getroffen werden. Leider konnte ich nicht konkret herauslesen, welche Garantie für die Datenübermittlung von Deutschland in die Drittländer nun konkret getroffen werden.  |

| Transparenz zu Cloud Act | Es ist kein Transparenzbericht vorhanden. Auch äußert sich Gather Town nicht konkret dazu, ob Daten an Behörden z.B. zur Verfolgung von Straftaten weitergeleitet werden. |

| Risiken beim Anbieter | In der Gather App wird Google Analytics genutzt. In der Datenschutzerklärung steht nur ein Opt-Out zur Verfügung. Dieses Vorgehen entspricht nicht den Vorgaben der Aufsichtsbehörden. Des Weiteren gibt Gather Town an Drittanbieter für Analysezwecke einzusetzen. Welche weiteren Anbieter, neben Google Analytics eingesetzt werden, konnte nicht ermittelt werden.  |

| Zu berücksichtigen / Schwachstellen | Die Nutzung von Gather Town ist erst ab 13 Jahren möglich. |

| Genannte Sicherheitsmaßnahmen des Anbieters | – Übertragungsverschlüsselung der Daten – Hochgeladene Bilder / Dokumente im Ruhezustand werden verschlüsselt auf der Cloud gespeichert |

| Bekannte Maßnahmen zur Risikominimierung | Regeln Sie beim Unternehmenseinsatz, dass keine vertraulichen Informationen über den Dienst übermittelt werden dürfen. |

| Restrisiko beim Einsatz |  |

Einschätzung der Datenbeschützerin

Neben Airmeet, Mural, Spatial Chat und Teamflow reiht sich auch Gather Town in die Liste der virtuellen Büros ein. Die Organisation kann eine Map erstellen und die Nutzer laufen mit ihrem Avatar durch die virtuellen Räumlichkeiten. (Kurze Anmerkung am Rande: Das Design der Map und der Avatare erinnert mich sehr an die ersten Pokemon Gameboy Spiele :))

Derzeit verbleibt aus meiner Sicht ein hohes Risiko beim Einsatz von Gather Town. Es ist nicht genau klar, wo sich der Hauptsitz befindet und auf welcher Garantie die Datenübermittlung (vermutlich in die USA) stattfindet. Weiterhin ist verstößt der Einsatz von Analysetools ohne aktive Einwilligung gegen die Vorgaben der europäischen bzw. auch deutschen Aufsichtsbehörden. Des Weiteren konnte auch kein datenschutzrechtlicher Vertreter identifiziert werden.

Daher wird der Einsatz von Gather Town nicht empfohlen.

| Zweck / Service | GSuite / Google Produkte |

| Datenkategorien | |

| Informationspflicht | |

| Auftragsverarbeiter | |

| Vertreter in der EU (nach Art. 27 DSGVO) | entfällt |

| Vertragspartner für EU-Firmen in | Irland |

| Mutterkonzern in | USA |

| Compliance Risiko | |

| Transparenz zu Cloud Act | |

| Risiken beim Anbieter | |

| Zu berücksichtigen / Schwachstellen | |

| Bekannte Maßnahmen zur Risikominimierung | |

| Restrisiko beim Einsatz |

DATA Security

| Zweck / Service | Data Security Chat |

| Datenkategorien | |

| Informationspflicht | |

| Auftragsverarbeiter | |

| Vertreter in der EU (nach Art. 27 DSGVO) | |

| Vertragspartner für EU-Firmen in | |

| Mutterkonzern in | |

| Compliance Risiko | |

| Transparenz zu Cloud Act | |

| Risiken beim Anbieter | |

| Zu berücksichtigen / Schwachstellen | |

| Bekannte Maßnahmen zur Risikominimierung | |

| Restrisiko beim Einsatz |

Datev

| Zweck / Service | Data Security Chat |

| Datenkategorien | |

| Informationspflicht | |

| Auftragsverarbeiter | |

| Vertreter in der EU (nach Art. 27 DSGVO) | |

| Vertragspartner für EU-Firmen in | |

| Mutterkonzern in | |

| Compliance Risiko | |

| Transparenz zu Cloud Act | |

| Risiken beim Anbieter | |

| Zu berücksichtigen / Schwachstellen | |

| Bekannte Maßnahmen zur Risikominimierung | |

| Restrisiko beim Einsatz |

ELO Digital Office GmbH

| Zweck / Service | ELO / Dokumentenmanagement |

| Datenkategorien | |

| Informationspflicht | |

| Auftragsverarbeiter | |

| Vertreter in der EU (nach Art. 27 DSGVO) | entfällt |

| Vertragspartner für EU-Firmen in | Deutschland |

| Mutterkonzern in | |

| Compliance Risiko | |

| Transparenz zu Cloud Act | |

| Risiken beim Anbieter | |

| Zu berücksichtigen / Schwachstellen | |

| Bekannte Maßnahmen zur Risikominimierung | |

| Restrisiko beim Einsatz |

HiDrive Business (Strato)

| Zweck / Service | Cloud Speicher / Datenspeicherung |

| Datenkategorien | Vertragsdaten – IP-Adresse – Auftrags- und Zahlungsverlauf Daten, die auf Servern gespeichert werden – sämtliche auf der Cloud gespeicherte Dateien und Daten – inkl. Herstellung und Sicherheitskopien im Backup-System Log-Daten – Login-Daten – Log-Daten bei Bestellungen – Log-Daten beim Hoch- und Herunterladen – Kunden-Domain – anonymisierte Client-IP (wird maximal 7 Tage gespeichert) – Request-Zeile – Timestamp – Status Code – Größe des Response Bodies – Referer – User Agent – Remote User Kundenkorrespondenz z.B. E-Mail, Fax, Post Cookies |

| Informationspflicht | Datenschutz: umfassende Informationen für Sie | STRATO |

| Auftragsverarbeiter | Ja (im Kundenkonto abrufbar) |

| Vertreter in der EU (nach Art. 27 DSGVO) | nicht nötig |

| Vertragspartner für EU-Firmen in | Deutschland |

| Mutterkonzern in | Strato AG, Deutschland |

| Compliance Risiko | nicht identifiziert |

| Transparenzbericht | nicht nötig |

| Risiken beim Anbieter | nicht identifiziert |

| Zu berücksichtigen / Schwachstellen | nicht identifiziert |

| Genannte Schutzmaßnahmen des Anbieter | – ISO 27001 Zertifizierung – TÜV Zertifizierung als „Trusted Cloud“ – Daten verbleiben in Deutschland – Daten werden redundant in verschiedenen Rechenzentren gespeichert – Verschlüsselungsverfahren AES-256 über SSL (Transport) – Möglichkeit für Ende-zu-Ende-Verschlüsselung (AES-256 und ECDH) – Automatische Back-ups – Bereitstellen von Rollen- und Berechtigungskonzepten – Zentrale Nutzerverwaltung  |

| Bekannte Maßnahmen zur Risikominimierung | nicht identifiziert |

| Restrisiko beim Einsatz |  |

Einschätzung der Datenbeschützerin

Strato ist eines der bekanntesten Unternehmen Deutschlands, wenn es um Hosting oder Cloud-Computing geht. Es gibt bei diesem Anbieter nicht viel zu sagen, nur, dass die Daten in Deutschland verbleiben und auch dort gespeichert werden.

Des Weiteren bietet Strato zahlreiche Sicherheitsfunktionen zum Schutz der Daten an, was auch durch die gezeigten Zertifizierungen honoriert wird!

Hootsuite

Datum: 27.09.2021

| Zweck / Service | Verwalten von Social-Media-Konten und Inhalten |

| Datenkategorien | Kontoinformationen – Kontakt- und Profildaten (Name, E-Mail-Adresse, Unternehmensadresse, Sprache, Zeitzone, Art der Mitteilung, Bild) – Rechnungs- und Zahlungsinformationen (Kreditkarteninformationen) – SSO-Informationen – erworbene Dienste inkl. Teammitglieder und Transaktionsinformationen Inhalte – Profilinformationen der sozialen Netzwerke, die mit Hootsuite verbunden werden – Nachrichten – Beiträge – Kommentare – Bilder – Informationen über Dritte wie Name, Alter, Geschlecht, Standort, Meinungen, Vorlieben, Telefonnummer Protokoll- und Nutzungsdaten – IP-Adresse – Browsertyp – Einstellungen – Geräteinformationen – Zeitstempel der Nutzung – genutzter Dienst – Anmeldehäufigkeiten – allgemeine Standortinformationen / Region – Supportanfragen Umfragen, Veranstaltungen, Marketing oder ähnliches – Kontaktinformationen (siehe oben) Teilnahme an Umfragen / Feedback / andere Interaktionen – freiwillige Angaben wie Jahresumsatz, Anzahl der Mitarbeiter, Branche – Social-Media-Interaktionen (Nachrichten und Interaktionen mit Hootsuite) – E-Mail-Kommunikation und -Analyse von Hootsuite |

| Informationspflicht | https://www.hootsuite.com/de/legal/privacy |

| Auftragsverarbeiter | Ja |

| Vertreter in der EU (nach Art. 27 DSGVO) | Nein |

| Vertragspartner für EU-Firmen in | Kanada |

| Mutterkonzern in | Kanada |

| Compliance Risiko | Es wurde kein datenschutzrechtlicher Vertreter in der EU identifiziert.  |

| Transparenz zu Cloud Act | Hootsuite legt die Daten gegenüber von Behörden offen, wenn dies erforderlich ist z.B. gerichtliche Anordnung. Ein Transparenzbericht existiert nicht. |

| Risiken beim Anbieter | Hootsuite setzt Subunternehmer insbesondere aus den USA ein. Es wird sich dabei auf die Standardvertragsklauseln berufen.  |

| Zu berücksichtigen / Schwachstellen | Die Datenschutzerklärung ist nur auf Englisch verfügbar, obwohl die Seite auch in deutscher Sprache angeboten wird. |

| Genannte Schutzmaßnahmen des Anbieter | – Hauptsitz ist in Kanada (es liegt ein Angemessenheitsbeschluss vor) – Sicherheits- und Datenschutzschulungen von Mitarbeitern – Zugangskontrollen – Vertraulichkeitsverpflichtung der Mitarbeiter – Verschlüsselung der Daten bei Datenübertragung und Ruhezustand – Prüfung von Dienstleistern auf Angemessenheit Weitere Schutzmaßnahmen können der Security Policy entnommen werden unter: https://www.hootsuite.com/de/legal/security-practices  |

| Bekannte Maßnahmen zur Risikominimierung | nicht identifiziert |

| Restrisiko beim Einsatz | Zum aktuellen Zeitpunkt verbleibt ein Restrisiko, da Hootsuite Subunternehmer aus den USA einsetzt. Es ist zum aktuellen Zeitpunkt unklar, ob sich noch auf die „alten“ Standardvertragsklauseln berufen wird oder schon bereits auf die neuen.  |

Einschätzung der Datenbeschützerin

Hootsuite bietet eine Vielzahl von Sicherheitsmaßnahmen, die durchaus positiv zu bewerten sind. Des Weiteren hat der Anbieter seinen Hauptsitz in Kanada, welches als sicheres Drittland mittels Angemessenheitsbeschluss gilt.

Ein gewisses Restrisiko verbleibt dennoch, da Subunternehmer aus den USA eingesetzt werden und es auch kein datenschutzrechtlicher Vertreter benannt wurde, obwohl sich das Angebot auch insbesondere an deutsche Kunden richtet.

Ionos 1&1

| Zweck / Service | Hosting |

| Datenkategorien | |

| Informationspflicht | |

| Auftragsverarbeiter | |

| Vertreter in der EU (nach Art. 27 DSGVO) | entfällt |

| Vertragspartner für EU-Firmen in | Deutschland |

| Mutterkonzern in | USA |

| Compliance Risiko | |

| Transparenz zu Cloud Act | |

| Risiken beim Anbieter | |

| Zu berücksichtigen / Schwachstellen | |

| Bekannte Maßnahmen zur Risikominimierung | |

| Restrisiko beim Einsatz |

Juicer

| Zweck / Service | Social Media |

| Datenkategorien | |

| Informationspflicht | |

| Auftragsverarbeiter | |

| Vertreter in der EU (nach Art. 27 DSGVO) | |

| Vertragspartner für EU-Firmen in | |

| Mutterkonzern in | |

| Compliance Risiko | |

| Transparenz zu Cloud Act | |

| Risiken beim Anbieter | |

| Zu berücksichtigen / Schwachstellen | |

| Bekannte Maßnahmen zur Risikominimierung | |

| Restrisiko beim Einsatz |

Line

| Zweck / Service | Messenger- und Nachrichtendienst |

| Datenkategorien | Bereitgestellte Informationen des Nutzers – Telefonnummer – Facebook-ID – Profilinformationen – Bilder – Videos – Inhalte – E-Mail-Adresse (für Zugriff von mehreren Geräten) Daten bei Benutzung des Dienstes – Status der Nutzung der Funktionen (Uhrzeit, Datum) – Dauer der Nutzung – Beiträge und Reaktionen – Standortinformationen – Geräte-ID – Browser- und Appinformationen und deren Einstellungen (Sprache etc.) |

| Informationspflicht | LINE Privacy Policy (nicht auf Deutsch verfügbar) |

| Auftragsverarbeiter | Keine Information diesbezüglich |

| Vertreter in der EU (nach Art. 27 DSGVO) | LEGAL Attn: LINE Corporation EU-Vertreter Neuer Wall 54, 20354 Hamburg, Deutschland +49(0)40 60944190 |

| Vertragspartner für EU-Firmen in | Japan |

| Mutterkonzern in | LINE Corporation Attn: Datenschutzerklärung 23. Stock JR Shinjuku Miraina Tower 4-1-6 Shinjuku, Shinjuku-ku, Tokio 160-0022 Japan |

| Compliance Risiko | nicht identifiziert |

| Transparenzbericht | Der Bericht kann hier eingesehen werden. |

| Risiken beim Anbieter | Line behält sich das Recht vor, Anzeigen (wohl in Form von Werbung) auf auf dem Messenger zu veröffentlichen. Es ist unklar, ob hierfür die explizite Einwilligung des Nutzers eingeholt wird.  |

| Zu berücksichtigen / Schwachstellen | Die Nutzung von Line ist erst ab 16 Jahren möglich. |

| Genannte Schutzmaßnahmen des Anbieter | – Die Datenübermittlung nach Japan basiert auf den Angemessenheitsbeschluss aus dem Jahr 2019 – Line veranstaltet regelmäßig Bug Bounty Programme, bei welchem die Schwachstellen von Line erkannt und behoben werden können. Wer eine Schwachstelle findet, erhält teilweise sogar ein Preisgeld. – Zertifizierungen: ISO 27001, SOC2, SOC3, PCI DSS Level 1 – Zusammenarbeit mit externen Sicherheitsteams – Verschlüsselung des Transportwegs – Ende-zu-Ende-Verschlüsselung (E2EE) für Textnachrichten, Standortinformationen, Anrufen (VOIP) Das ausführliche Whitepaper zu den technischen Sicherheitsmaßnahmen kann hier abgerufen werden.  |

| Bekannte Maßnahmen zur Risikominimierung | – |

| Restrisiko beim Einsatz |  |

Einschätzung der Datenbeschützerin

Ich gebe zu, dass ich anfangs etwas skeptisch war, da die Webseite nur auf Englisch, Japanisch oder Chinesisch verfügbar ist. Im Rahmen der Transparenz wäre es schön, wenn die Datenschutzerklärung und die AGB ebenfalls auf Deutsch zur Verfügung stehen würden, wenn doch schon der europäische Datenschutzbeauftragte in Deutschland seinen Sitz hat :).

Meine Skepsis wurde jedoch schnell genommen, als ich mir die Webseite und die ausführlichen Beschreibungen der Sicherheitsmaßnahmen ansah. Line ist auch von der Sicherheit überzeugt, weshalb es die sog. Bug Bounty Contests veranstaltet werden, um Schwachstellen ausfindig zu machen. Bei einem nachweisbaren und untersuchten Fehler erhält Finder sogar ein Preisgeld.

Alles in allem toll. Einen bitteren Beigeschmack hat der Messenger jedoch. Aus der Datenschutzerklärung und den Nutzungsbedingungen geht hervor, dass personalisierte Inhalte, in Form von Anzeigen, im Dienst anzeigt werden. Ob dafür jedoch die Einwilligung seitens des Nutzer eingeholt wird, konnte nicht überprüft werden.

Loge Me In

GoToMeeting

| Zweck / Service | Videokonferenztool |

| Datenkategorien | Kundenkonto und Anmeldedaten: ● Vor- und Nachname ● Position ● Funktion ● Arbeitgeber ● Kontaktdaten (Unternehmen, E-Mail, Telefon, Geschäftsanschrift) ● Geräteidentifikationsdaten und Verkehrsdaten (z. B. MAC-Adresse, Web-Protokolle usw.) ● Informationen zum Berufsleben ● Informationen zum Privatleben ● Informationen zu Aufenthaltsorten Servicedaten (Sitzungs-, Orts- und Nutzungsdaten) |

| Informationspflicht | allgemeine Datenschutzerklärung, jedoch nicht direkt auf GoToMeeting bezogen |

| Auftragsverarbeiter | Ja – Vertrag nicht öffentlich zugänglich. Datenverarbeitungsnachtrag vom 27.08.2020 bezüglich Privacy-Shield Liste der Unterauftragsnehmer vom 30.09.2020 |

| Vertreter in der EU (nach Art. 27 DSGVO) | nicht nötig |

| Vertragspartner für EU-Firmen in | Irland (https://logmeincdn.azureedge.net/legal/LMI-Contracting-Entities-October-2020.pdf) |

| Mutterkonzern in | USA |

| Compliance Risiko | Es ist keine eigene Datenschutzerklärung GoToMeeting vorhanden. Dies erschwert, die Einsicht, welche Daten genau beim Onlinemeeting verarbeitet werden. Weiterhin wird keine genaue Aussage getroffen, welche Daten außerhalb der EU verarbeitet werden.  |

| Transparenz zu Cloud Act | keine Aussage seitens LogMeIn |

| Risiken beim Anbieter | LoMeIn stellt eine Vielzahl verschiedener Dokumente zum Thema Datensicherheit und Datenschutz bereit. Jedoch kann nicht im Detail geprüft werden, wie und welche Daten bei der Nutzung von GoToMeeting geschützt und verarbeitet werden. |

| Zu berücksichtigen / Schwachstellen | – GoToMeeting ist nicht für die Kommunikation mit Minderjährigen geeignet |

| Genannte Schutzmaßnahmen des Anbieter | – TLS-Verschlüsselung oder andere Sicherheitsprotokolle bei Datenübertragung – Verschlüsselung von sensiblen Daten (z.B. Kreditkartennummer) – Überprüfung der Sicherheitsmaßnahmen nach SOC2 Typ II, BSI C5, SOC3 und ISO 27001 |

| Bekannte Maßnahmen zur Risikominimierung | Definieren Sie, welche Informationen und Daten Sie über das Konferenztool teilen möchten. Schränken Sie die Verteilung vertraulicher Daten ein. |

| Restrisiko beim Einsatz |  |

Mailchimp

| Zweck / Service | Newsletterdienstleister |

| Datenkategorien | https://mailchimp.com/legal/privacy/ Eine ausführliche Übersicht der erfassten Datenkategorien, gelistet nach Mitgliedern, Besuchern und Kontakten. |

| Informationspflicht | https://mailchimp.com/legal/privacy/ (nur englisch, Informationspflicht in deutsch nicht verfügbar) Eine vollständige Adresse wird nicht angegeben. |

| Auftragsverarbeiter | Ja, https://mailchimp.com/legal/data-processing-addendum/ |

| Vertreter in der EU (nach Art. 27 DSGVO) | nicht angegeben |

| Vertragspartner für EU-Firmen in | The Rocket Science Group LLC, Georgia USA |

| Mutterkonzern in | USA |

| Compliance Risiko | Die Datenübertragung basiert auf den Standardvertragsklauseln durch Mailchimp. Da Mailchimp als Dienstleister für elektronische Kommunikation gilt, fällt sie unter FISA702 (50 U.S.C. § 1881) und wäre damit verpflichtet, die Daten an die amerikanischen Behörden herauszugeben. Das bayerische Landesamt für Datenschutz hat im März 2021 veröffentlicht, dass der Einsatz von Mailchimp nicht datenschutzkonform angesehen wird. Quelle: https://gdprhub.eu/index.php?title=BayLDA_-_LDA-1085.1-12159/20-IDV  |

| Transparenz zu Cloud Act | keine speziellen Angaben dazu. |

| Risiken beim Anbieter | Verschiedene Drittanbieter, wie Google, Twilio; Tracking bei Besuch der Webseite kann ausgeschaltet werden über „Do not track“ Option im Browser. Ein Opt-out nachträglich über die Datenschutzerklärung kann nicht erfolgen. |

| Zu berücksichtigen / Schwachstellen | Keine Übersicht oder Angaben, welche konkreten technischen Schutzmaßnahmen der Anbieter einsetzt. |

| Bekannte Maßnahmen zur Risikominimierung | – lediglich Abfrage der E-Mail Adresse (keine weitere Datenabfrage bei der Eintragung in den Newsletterverteiler). – Möglichkeiten zum Double Opt-in und zum Austragen bei jedem Mailing sind vorhanden und müssen genutzt werden. – Individualisierte Auswertungen in der Newsletternutzung (Öffnungsrate, Klickrate) ausschalten oder nicht personenbezogen verwenden.  |

| Restrisiko beim Einsatz | Aus unserer Sicht würden wir diesen Anbieter bewerten, wie viele andere US-Anbieter ebenfalls. Mit einer eigenen Risikobewertung und Minimierung der erfassten Daten, wäre aus unserer Einschätzung das Restrisiko gelb. Da nun aber die bayerische Aufsichtsbehörde diesen Dienst als nicht datenschutzkonform eingestuft hat, kann bei einer Prüfung durch die Behörde direkt ein Bußgeld fällig werden.  |

Einschätzung der Datenbeschützerin

Was meinen Puls schon zu Beginn der Recherche steigen lässt, ist die ewige Suche nach einem Impressum oder einer sinnvollen Datenschutzerklärung. Anscheinend ist es wirklich schwer, einen Link mit Impressum und Datenschutzerklärung im Footer der Webseite gut sichtbar anzubringen. Allein das wäre für mich schon ein Grund, die Finger von dem Dienst zu lassen. Einfach, weil ich es ärgerlich finde, aber auch, weil es doch zum guten Ton gehören sollte, die Anschrift der Firma anzugeben.

Unter all rights reserved finde ich dann Privacy und Terms. Wahrscheinlich das höchste der Gefühle, wenn auch ohne konkrete Adresse und Angaben, wie wir es bei einem Impressum gewöhnt sind.

Mentimeter

| Zweck / Service | Stimmungsabfrage der Onlineteilnehmer |

| Datenkategorien | Kontaktdaten, Geräteinformationen, Cookie Informationen (Marketing und Sicherheitsaspekte), Interaktionen |

| Informationspflicht | https://www.mentimeter.com/privacy |

| Auftragsverarbeiter | nein |

| Vertreter in der EU (nach Art. 27 DSGVO) | entfällt |

| Vertragspartner für EU-Firmen in | Schweden |

| Mutterkonzern in | Schweden |

| Compliance Risiko | Einsatz von Subunternehmern in den USA – Garantie für Datenübermittlung: Standardvertragsklauseln  |

| Transparenz zu Cloud Act | entfällt beim Anbieter, indirekt über Subdienstleister – hierzu aber keine Aussage |

| Risiken beim Anbieter | – Mentimeter nutzt die Rechenzentren von Heroku und Amazon über den AWS-Service in den USA |

| Zu berücksichtigen / Schwachstellen | – Teilnahme an Mentimeter ist erst ab 16 Jahren erlaubt – Die IP-Adresse des Präsentierenden wird bis auf Widerruf dauerhaft gespeichert – Die IP-Adresse von Umfrageteilnehmern wird 12 Monate gespeichert, wenn diese ihre E-Mail-Adresse angeben – Es ist unklar, welche Daten genau zu den Subunternehmern in die Drittländer, insbesondere USA übermittelt werden  |

| Bekannte Maßnahmen zur Risikominimierung | – Die Daten werden bei Menitmeter verschlüsselt auf den AWS-Servern gespeichert – Die Daten werden während der Übertragung per TLS 1.2 verschlüsselt – Sofern die Umfrage es nicht erfordert, werden wenig personenbezogene Daten und keine Daten nach Art. 9 DSGVO übermittelt  |

| Restrisiko beim Einsatz | Restrisiko gering – mittel vorhanden, durch die nicht geklärte Datenweitergabe an Subdienstleister in die USA |

Einschätzung der Datenbeschützerin

Es ist unklar, welche Daten zu welchen Subunternehmern in die USA übermittelt werden. Die Transparenz der Datenschutzerklärung ist zum Teil gewährleistet und erfüllt.

Es ist auch unklar, weshalb der Anbieter die IP-Adresse des Präsentierenden dauerhaft speichert und von Teilnehmern für 12 Monate bei Eingabe der E-Mail-Adresse.

Im Gegenzug dazu teilt Mentimeter seine technischen und organisatorischen Maßnahmen ausführlich in der Security-Policy mit.

Miro

| Zweck / Service | Plattform zur Online-Zusammenarbeit mit Whiteboard, Notes, MindMap… |

| Datenkategorien | Kontaktinformationen des Users (Name, E-Mail, Telefon..), aggregierte Informationen wie IP-Adresse, Geräte und Loginformationen, weitere Informationen zur Verbesserung des Services (nicht detailliert genannt welche), Benutzung und Interaktion mit dem Service; Relativ allgemein genannt, dass Daten über Drittanbieter mit eigenen Daten verknüpft werden könnten, als Beispiel wird angegeben z.B. Login über Facebook oder Google |

| Informationspflicht | https://miro.com/legal/privacy-policy/ |

| Auftragsverarbeiter | ja, Vertrag kann per E-Mail angefordert werden |

| Vertreter in der EU (nach Art. 27 DSGVO) | Niederlande |

| Vertragspartner für EU-Firmen in | nicht angegeben, daher anzunehmen, dass der Vertragspartner direkt in den USA sitzt. |

| Mutterkonzern in | USA |

| Compliance Risiko | Datentransfer in die USA basiert auf den Standardvertragsklauseln Liste der Subdienstleister sehr umfangreich, aber gut aufgelistet. Sitzen allerdings (fast) alle in den USA.  |

| Transparenz zu Cloud Act | keine besonderer Schutz, da der Datenverantwortliche und Vertragspartner in den USA sitzt und direkt dem Gesetzgeber unterworfen ist (nicht geschützt durch ein Unternehmen als Vertragspartner in den USA). |

| Risiken beim Anbieter | nicht identifiziert |

| Zu berücksichtigen / Schwachstellen | – Teilnahme an Miro ist erst ab 13 Jahren erlaubt – Es ist unklar, welche Daten genau zu den Subunternehmern, die ebenfalls in den USA sitzen, übermittelt werden – Es ist daher nicht auszuschließen, dass auch Daten übertragen werden, die eigentlich einer Einwilligung des Users benötigen (z.B. Google Analytics)  |

| Bekannte Maßnahmen zur Risikominimierung | – Zertifizierungen (mit Angabe der Zertifikate) nach CSA (Stand Zertifikat 29.01.20) – SOC 3 Zertifizierung (System and Organization Controls Report Stand 31.12.2019)  |

| Restrisiko beim Einsatz | Restrisiko mittel, da trotz ausführlicher Dokumentation nicht exakt nachvollziehbar ist, welche Daten zu welchem Zweck weitergegeben werden. Zudem ist ein geringes Restrisiko zu nennen, bezüglich des Vertragspartners in den USA, was bedeutet, dass der Gesetzgeber in den USA direkten Zugriff auf die Daten hat.  |

Einschätzung der Datenbeschützerin

Die Dokumentationsanforderungen, die aus der DSGVO resultieren, bildet Miro sehr gut ab. Miro hat neben dem Headquarter Standorte in Europa. Allerdings geht nicht hervor, ob der Vertragspartner für europäische Kunden auch eine europäische Niederlassung ist oder direkt der Sitz in den USA (wovon wir jetzt ausgehen).

Obwohl die Dokumentationsanforderungen der DSGVO gut umgesetzt werden, werden trotzdem über Drittanbieter wie Google Daten auf der Webseite getrackt, ohne die Einwilligung des Users einzuholen. Der Cookie-Banner lässt lediglich das „Akzeptieren“ zu.

MURAL

| Zweck / Service | Plattform für virtuelle Zusammenarbeit |

| Datenkategorien | Kundendaten – Abrechnungsdaten – Zahlungsinformationen (z.B. Kreditkartennummer) – Rechnungsadresse (durch beauftragten Dienstleister verarbeitet) Nutzerdaten – E-Mail-Adresse – Name – Firmenzugehörigkeit Workspaceinformationen Account-Informationen Cookies |

| Informationspflicht | Privacy Policy | MURAL |

| Auftragsverarbeiter | Nein |

| Vertreter in der EU (nach Art. 27 DSGVO) | Brüssel, Belgien |

| Vertragspartner für EU-Firmen in | USA |

| Mutterkonzern in | MURAL 2000 Broadway Street #1108 San Francisco, CA 94115, USA |

| Compliance Risiko | MURAL beruft sich auf das nicht mehr gültige Privacy-Shield. Die Daten werden definitiv in die USA übermittelt und verbleiben auch dort.  MURAL bietet jedoch laut der Datenschutzerklärung auch die Standardvertragsklauseln an, die man auf Nachfrage einsehen kann.  |

| Transparenz zu Cloud Act | MURAL legt die Daten offen, sofern dies gesetzlich zulässig oder im Rahmen eines Verfahrens erforderlich ist. Es wird dabei auch der Prozess beschrieben, wie und in welchem Umfang die Daten offengelegt werden (z.B. Vorlage eines gültigen Durchsuchungsbefehls). |

| Risiken beim Anbieter | Weitere Unterauftragnehmer sind in den USA ansässig. Die Liste mit den aktuellen Unterauftragnehmer ist hier einsehbar. |

| Zu berücksichtigen / Schwachstellen | Die Nutzung von MURAL ist erst ab einem Alter von 13 Jahren zulässig (zumindest in den USA). |

| Genannte Schutzmaßnahmen des Anbieter | Datensicherheit allgemein – SOC 2 Typ II – SOC 3 Zertifizierung (gültig bis 31.03.2020) – ISO 9001 Policy – CSA Zertifizierung – AES-256 Verschlüsselung bei ruhenden Daten – TLS 1.2 Verschlüsselung bei Übermittlung (Verschlüsselung mit AES 128 GCM) – Passwort Hashing mittels SHA512-Verschlüsselung – Backup vorhanden – SSO Identitätsüberprüfung – E-Mail-Verifizierung bei Nichtnutzung von SSO Infrastruktur – Vierteljährliche Penetrationstests – Vierteljährliche Audits der Server und des Netzwerks – Redundanten Anbdinungen – Disaster Recovery Management Weitere Schutzmaßnahmen sind auf der Security Seite beschrieben.  MURAL bietet auch ein Preisgeld an, sofern Sicherheitslücken identifiziert und seitens MURAL anerkannt wurden. |

| Bekannte Maßnahmen zur Risikominimierung | Regeln Sie beim Unternehmenseinsatz, dass keine vertraulichen Informationen über den Dienst übermittelt werden dürfen. |

| Restrisiko beim Einsatz |  |

Einschätzung der Datenbeschützerin

Mit MURAL ist es vereinfacht gesagt möglich virtuell über ein Whiteboard zusammenzuarbeiten. Die einzelnen detailliert beschriebenen Sicherheitsmaßnahmen sprechen für MURAL. Die Auflistung ist transparent und verständlich.

Der bittere Beigeschmack bei MURAL ist die Thematik mit dem nicht mehr gültigen EU-US-Privacy-Shield. MURAL beruft sich noch auf dieses und verweist aber auch gleich noch auf die Standardvertragsklauseln, welche auf Anfrage ausgehändigt werden. Daher ist für mich unklar, auf welcher Rechtsgrundlage die Daten letztendlich übermittelt werden.

Letztendlich verbleibt ein mittleres Risiko beim Einsatz von MURAL.

NextCloud

NextCloud bietet verschiedene Tools an, weshalb nachstehend auf die einzelnen Dienste separat eingegangen wird.

| Informationspflicht | privacyde – Nextcloud |

| Auftragsverarbeiter | Ja für bestimmte Cloud-Dienste |

| Vertreter in der EU (nach Art. 27 DSGVO) | Deutschland |

| Vertragspartner für EU-Firmen in | Nextcloud GmbH Hirschstrasse 26 70173 Stuttgart Germany |

| Mutterkonzern in | Deutschland |

| Compliance Risiko | nicht identifiziert |

| Transparenz zu Cloud Act / Behördenanfragen | entfällt, da Unternehmen in Deutschland |

| Genannte Schutzmaßnahmen des Anbieter | – CFR – Code of Federal Regulations Titel 21 – Regelmäßige Durchführungen von Tests und Fallstudien – CII Best Pratice Report – Veracode-Scan aus dem Jahr 2016 – Sicherheitsbericht der NCC (steht unter Angabe der Mail-Adresse zum Download zur Verfügung) – SSL / TLS Verschlüsselung – Datenverschlüsselung mittels AES-256-Verschlüsselung – optional: Ende-zu-Ende-Verschlüsselung für Clients – Durchführung Bug-Bounty-Programm (Das Whitepaper aus dem Jahr 2018 kann hier abgerufen werden)  |

NextCloud Enterprise

| Zweck / Service | Datenspeicherung und -austausch |

| Datenkategorien | Abhängig vom jeweiligen Unternehmen oder Organisation. Es können auf der Cloud verschiedene Daten und Dokumente gespeichert werden. |

| Risiken beim Anbieter | nicht identifiziert |

| Zu berücksichtigen / Schwachstellen | nicht identifiziert |

| Genannte Schutzmaßnahmen des Anbieter | – Integriertes Benutzermanagement und LDAP – Integrierte Passwortpolicy (kann seitens des Admin angepasst werden) – MFA / SSO |

| Bekannte Maßnahmen zur Risikominimierung | Es ist intern z.B. mittels einer Informationssicherheitsrichtlinie zu definieren, welche Daten auf der Cloud gespeichert werden und welche es zu ggf. zusätzlich zu verschlüsseln gilt. |

| Restrisiko beim Einsatz |  |

Padlet

Datum der Prüfung: 28.05.2021

| Zweck / Service | Tool zur Aufgabenverwaltung / Büroverwaltung |

| Datenkategorien | Durch Cookies erfasste Daten – Benutzerauthentifizierung – Session Cookie während der Sitzung – Verhalten während der Nutzung (welche Seiten wurden besucht) – Benutzerpräferenzen (z.B. Zeitzone) Geräteinformationen – Gerätemarke, -version und -typ – Betriebssystem und Version – Browsertyp und -version – Bildschirmgröße und Auflösung – Akku und Signalstärke Datenerfassung während der Nutzung – Anzahl und Häufigkeit der Nutzung – besuchte Seiten Weitere Informationen – IP-Adresse – Standort – Suchverlauf Öffentliche Profildaten – Foto – Name – Benutzername – Lebenslauf – öffentlich genutzte Padlets Konto- Profilinformationen – Benutzername – E-Mail-Adresse – Passwort (verschlüsselt) – Foto – Lebenslauf – Zahlungsinformationen (Kreditkartendaten) Kontaktinformationen – Name – E-Mail-Adresse – Telefonnummer Informationen auf öffentlichen Padlets – Inhalte (Texte, Bilder, Audiodateien, Videos etc.) |

| Informationspflicht | Privacy Policy (padlet.com) |

| Auftragsverarbeiter | Nein |

| Vertreter in der EU (nach Art. 27 DSGVO) | nicht identifiziert |

| Vertragspartner für EU-Firmen in | USA |

| Mutterkonzern in | USA, San Francisco |

| Compliance Risiko | Die Datenschutzerklärung ist oft in der passiven Form geschrieben (z.B. „Diese Dienstleister können sich innerhalb oder außerhalb des Europäischen Wirtschaftsraums („EWR“) befinden. Es kann sein, dass wir Informationen (einschließlich personenbezogener Daten) an sie weitergeben oder ihnen zur Verfügung stellen müssen, damit sie diese Geschäftsfunktionen ausführen können.“)  Padlet beruft sich bei der Datenübertragung auf das nicht mehr gültige Privacy-Shield.  |

| Transparenz zu Cloud Act | Padlet legt die Daten offen, sofern dies gesetzlich zulässig oder im Rahmen eines Verfahrens erforderlich ist. In der Datenschutzerklärung wird die Vorgehensweise zusammenfassend erläutert. |

| Risiken beim Anbieter | |

| Zu berücksichtigen / Schwachstellen | Bei minderjährigen Nutzern außerhalb der USA, ist zu prüfen, ob die Datenübermittlung von Minderjährigen zulässig ist. In den USA ist die Nutzung von Padlet erst ab 13 Jahren möglich. Die Datenschutzerklärung ist nur auf Englisch verfügbar, obwohl die Startseite von Padlet in deutscher Sprache angeboten wird. |

| Genannte Schutzmaßnahmen des Anbieter | – Durchführung von Penetration- und Anwendungssicherheitstests – Regelmäßige Überprüfung der TOMs – Übertragungsverschlüsselung per SSL / TLS – Passwörter werden mittels Salted Hashes verschlüsselt – TOMs des Hostinganbieters wurden geprüft und enstprechen den Sicherheitsstandards (Server ist mit Firewall ausgestattet, Videoüberwachung, Einbruchserkennung, verschlossene Anlagen) – Durchführung von Bug-Bounty-Contest – Rechte- und Rollenkonzept bei Padlet – Mitarbeiter sind zur Verschwiegenheit verpflichtet – Benachrichtigung der Nutzer bei einem Datenschutzverstoß (je nach Sachverhalt)  |

| Bekannte Maßnahmen zur Risikominimierung | Erstellen von – privaten (nur eingeladene Nutzer haben Zugriff) – geheimen oder (Personen erhalten Link zum Padlet) – passwortgeschützten Padlets (Zugang zum Padlet nur mittels Passwort) Es wird ein passwortgeschütztes Padlet empfohlen. Regeln Sie beim Unternehmenseinsatz, dass keine vertraulichen Informationen über den Dienst übermittelt werden dürfen. Beim Hinzufügen von Padlets kann man seinen Standort angeben. Diese Funktion sollte nicht genutzt werden. |

| Restrisiko beim Einsatz | Zum aktuellen Zeitpunkt verbleibt ein hohes Restrisiko und somit wird die Ampel rot geschalten. Auch die hessische Aufsichtsbehörde hat Padlet geprüft und kommt zu folgenden Ergebnis: „Eine datenschutzrechtlich unproblematische Nutzung von Padlet kann nur dadurch erzielt werden, wenn die Nutzung ausschließlich auf schulischen Rechnern stattfindet. Werden private Geräte eingesetzt, ist eine datenschutzkonforme Anwendung kaum mehr möglich. Auch mit der Einwilligung der Betroffenen und hinreichenden Informationen zur Datenverarbeitung, soweit diese überhaupt gegeben werden können, bietet sich eine Nutzung der Plattform Padlet im schulischen Kontext nicht an.“  |

Einschätzung der Datenbeschützerin

Padlet bietet die Möglichkeit an die Zusammenarbeit strukturiert zu planen und durchzuführen. Es verbleibt derzeit ein hohes Restrisiko beim Einsatz vom Padlet, da die Datenübermittlung in die USA auf dem nicht mehr gültigen Privacy-Shield beruht. Verantwortliche haben daher eine andere Garantie zur Datenübermittlung mit Padlet abzuschließen. Weiterhin ist kein datenschutzrechtlicher Vertreter nach Art. 27 DSGVO benannt. Da der Dienst sich auf offenbar auch auf europäische Länder richtet, ist ein europäischer Datenschutzvertreter nötig.

Auch das Fazit der hessischen Aufsichtsbehörde fließt mit in die Bewertung des Dienstes mit ein.

Dennoch sind die genannten technischen Sicherheitsvorkehrungen, insbesondere die Penetrationstests und die Bug-Bounty-Contest, positiv zu bewerten.

Personio

| Zweck / Service | Personalverwaltungssoftware |

| Datenkategorien | – Personalstammdaten (insb. Name, Anschrift, Geburtsdatum, Telefonnummer) – Vertragsstammdaten (insb. Angaben zur beruflichen Qualifikation und Schulausbildung, Angaben zur beruflichen Weiterbildung, sonstige Dokumente, Arbeitsverträge und Bescheinigungen, die zwischen Auftraggeber und seinen Mitarbeitenden geschlossen oder ausgestellt wurden) – Abrechnungs- und Leistungsdaten (insb. Bankverbindung, Abwesenheiten, Urlaubspläne, Krankmeldungen, Arbeitszeiten, Mitarbeitenden Evaluationen) – Daten zur Gehaltsabrechnung – Vertragsabrechnungs- und Zahlungsdaten |

| Informationspflicht | Datenschutzerklärung | Personio |

| Auftragsverarbeiter | Ja, abrufbar unter: Allgemeine Geschäftsbedingungen (AGB) – Personio |

| Vertreter in der EU (nach Art. 27 DSGVO) | nicht erforderlich |

| Vertragspartner für EU-Firmen in | Deutschland |

| Mutterkonzern in | Deutschland |

| Compliance Risiko | nicht vorhanden |

| Transparenz zu Cloud Act | nicht erforderlich |

| Risiken beim Anbieter | nicht identifiziert |

| Zu berücksichtigen / Schwachstellen | nicht identifiziert |

| Genannte Schutzmaßnahmen des Anbieter | – Datenspeicherung in der EU – Referenzschreiben der Bitkom zur Datenschutzkonformität von Personio (20220512_Personio_Auditierung_Produkt-Organisation_Zusammenfassung-VERTRAULICH.pdf (ctfassets.net)) – Erlass von verschiedenen Sicherheitsrichtlinien (Datenschutzrichtlinie, Richtlinie zur akzeptablen Nutzung von Systemen, Netzwerken, Geräten, BYOD, Remote-Arbeit-Richtlinie, Notfallplan) – Permimeter-Sicherheit (Nutzung von Intrusion-Detection-Technologien und -Methoden) – Verschlüsselung während Übermittlung (TLS) – Verschlüsselung im Ruhezustand (AES 256) – Mandantentrennung – Wiederherstellung – Teilnahme an Bug-Bounty-Programmen Die genannten Schutzmaßnahmen können hier nachgelesen werden: Datenschutz nach EU-DSGVO – Personio sowie unter 2022_AWS_DataSecurity_Brochure_DE-2.pdf (ctfassets.net) Die ausführlichen technisch und organisatorischen Maßnahmen können im Kundenkonto unter: „Einstellungen” > „Support” > „Paket & Rechnung” > „Datenschutzinformationen” abgerufen werden.  |

| Bekannte Maßnahmen zur Risikominimierung | nicht identifiziert |

| Restrisiko beim Einsatz | Personio ist mittlerweile einer der bekanntesten Anbieter wenn es um Personalverwaltung geht. Durch die ausführliche und sehr transparente Beschreibung der Sicherheitsmaßnahmen sowie der technisch organisatorischen Maßnahmen konnte zum aktuellen Zeitpunkt kein Risiko beim Anbieter identifziert werden.  |

Einschätzung der Datenbeschützerin

Hier gibt es nur wenig zu sagen: Der Einsatz von Personio ist aus datenschutzrechtlicher Sicht möglich :).

PitchYou

Datum der Prüfung: 16.03.2022

| Zweck / Service | Recruiting per WhatsApp (automatisiert) |