Eine neue Version der ISO/IEC 27001 ist seit Ende 2022 verfügbar. Sie löst nach knapp 10 Jahren die Version 2013 der inzwischen etablierten Norm für die Implementierung eines ISMS ab.

Was sind die wesentlichen Änderungen? Was müssen Sie für die nächste Rezertifizierung Ihres ISMS beachten? Auf diese Punkte möchte ich in diesem Beitrag eingehen und Ihnen eine (wie immer) praxisorientierte Handlungsempfehlung mitgeben. Damit können Sie strukturiert und übersichtlich die Mehrwerte der neuen Anforderungen bei Ihnen im Unternehmen implementieren.

Inhaltsverzeichnis

Sie möchten die Abkürzung?

Auf den Punkt gebracht: ISO 27001 2022 – was ist neu, was ändert sich?

- Die normativen Kapitel 4-10 bleiben nahezu unverändert. An einigen Stellen wird etwas konkretisiert bzw. der PDCA Zyklus nochmal gestärkt. Große Änderungen im Managementsystem sind allerdings nicht umzusetzen.

- Der normative Anhang A wurde komplett überarbeitet, neu strukturiert und auf 93 Controls zusammengefasst.

- 11 Controls kamen inhaltlich neu hinzu.

- Die neue Struktur des Anhang A ist praxisnaher und hat einige der nicht eindeutigen Anforderungen eliminiert.

Erst- oder Re-zertifizierung auf die Version 2022 der ISO 27001

Sie haben bereits ein zertifiziertes ISMS nach ISO 27001 und möchten auf die neue Version umstellen. Bis wann müssen Sie die Umstellung spätestens zertifiziert haben lassen?

Sie planen eine Einführung eines neuen ISMS und überlegen, ob sie dies noch auf die „alte“ 27001:2013 zertifizieren lassen sollten oder bereits auf die neue Version.

Deadline 31. Oktober 2025

Die allerletzte Deadline zur Umstellung auf die neue Norm ist Ende Oktober 2025. Drei Jahre nach der Veröffentlichung der neuen Version ist diese allein gültig. Ab diesem Datum darf auch nur noch die neue Version 2022 zertifiziert werden. Noch lange hin. Alles kein Problem, oder?

Zertifiziert werden kann theoretisch ab sofort nach der neuen Version 2022. In diesem Übergangszeitraum von drei Jahren sind beide Normen gültig.

Wann ist also der beste Zeitpunkt, um sich nach der neuen Struktur auditieren zu lassen?

Zertifizierung des ISMS nach ISO/IEC 27001:2022

Wenn Sie eine Zertifizierung für das Jahr 2023 geplant haben, wird Ihr Projekt nach den „alten“ Anforderungen (hoffentlich) schon weit fortgeschritten sein. In diesem Fall macht eine Umstellung auf die 2022 Version wenig Sinn.

ISMS Projekte, deren Zertifizierungstermin für 2024 geplant ist, führen wir bereits auf die neue Version der ISO 27001 ein.

Konkret bedeutet dass, dass Sie eine Rezertifizierung oder ein Erstaudit vor dem 31.10.2023 noch nach der alten ISO 27001:2013 durchführen können. Sinnvollerweise sollte eine Erst- oder Rezertifizierung ab dem 1.11.2023 nach der neuen ISO/IEC 27001:2022 erfolgen.

Warum?

Spätestens beim ersten Überwachungsaudit in 2025 müssten Sie in dieser Konstellation auf die neue Version der ISO-Norm umstellen. Das bedeutet: Sie haben das Projekt ISMS gerade mal erfolgreich abgeschlossen, dann geht es schon wieder weiter mit einem Umstellungsprojekt. Macht in der Praxis wenig Sinn, kostet Zeit, kostet Geld und verursacht auch ein wenig Frustration beim Projektteam.

Risiko?

Das Risiko bei dieser Vorgehensweise ist aus unserer Sicht der Zertifizierer. Ihre Zertifizierungsgesellschaft muss natürlich die Akkreditierung für die ISO/IEC 27001:2022 durch die DAkkS haben. Dies ist möglich, sobald die DAkkS ein entsprechendes Umstellungskonzept vorlegt und Ihr Zertifizierungsunternehmen für die 2022er Version vorbereitet ist.

Wir gehen davon aus, dass die renommierten Zertifizierungsgesellschaften bis 2024 am Start sind und Ihr ISMS nach den neusten Anforderungen abnehmen können.

Überwachungszyklen des ISMS Audits

Wenn Ihr ISMS 2022 neu oder re-zertifiziert wurde, dann sind Sie in 2023 im ersten Überwachungsaudit und 2024 im zweiten Überwachungsaudit. Perfekt, dann starten Sie 2025 ins Re-Zertifizierungsaudit in der neuen Version.

Wesentliche Änderungen von der Version ISO 27001 2013 auf die Version 2022

Bevor wir ins Detail gehen, an dieser Stelle eine kurze Übersicht der Änderungen, die aus dem englischen Original der bsi. (British Standards Institution) übernommen wurden.

Änderungen mit den größten Auswirkungen auf das ISMS

Wer bereits ein ISMS nach ISO 27001 betreibt, weiß, dass der größte Aufwand in der Praxis in den Controls steckt, also konkret in den Anforderungen aus Anhang A. Hier gab es auch die wesentlichen Änderungen.

Wobei – keine Panik – die Struktur wurde zwar komplett überarbeitet, aber trotzdem bleiben die wesentlichen Inhalte gleich.

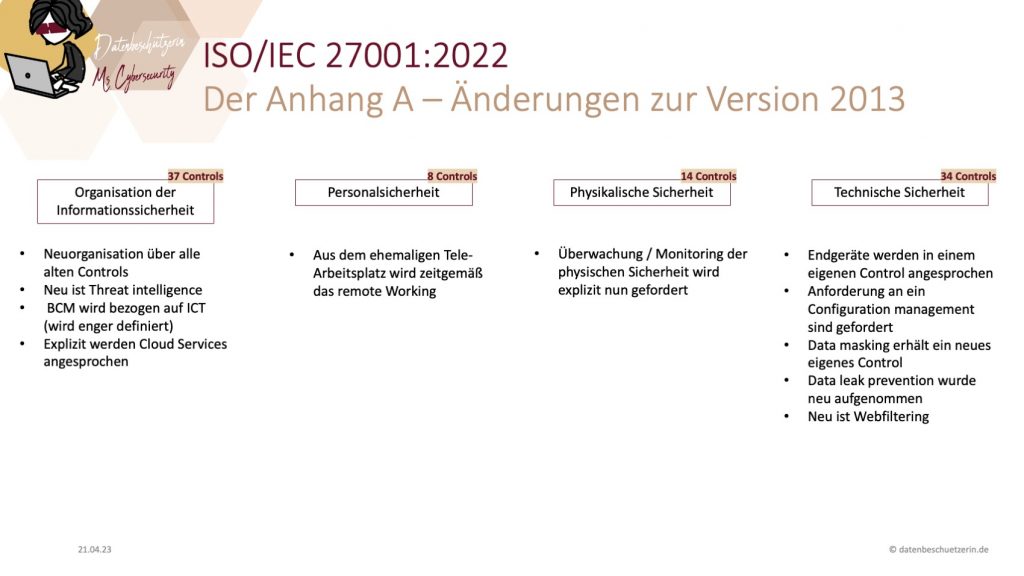

- Konsolidierung der Unterkapitel in Anhang A. Aus 14 Unterkapiteln (5-18) wurden jetzt 4 Unterkapitel:

- Organizational

- People

- Physical

- Technological

- Ebenfalls wurde die Gesamtzahl der Controls von 114 auf 93 reduziert.

- Einführung eines Konzepts für Attribute zu den Controls. Es wurden 5 Attribute eingeführt, die sich an der Terminologie des Fachbereichs Informationssicherheit orientieren:

- Control type

- Information security properties

- Cybersecurity concepts

- Operational capabilities

- Security domains

Editorische Änderungen

Im Dokument wurde der Begriff „international Standard“ durch „document“ ersetzt.

Des Weiteren wurden einige Begriffe im Englischen getauscht, die wohl eine einfachere Interpretation ermöglichen sollten.

Harmonisierung der ISO-Struktur

Damit alle ISO-Normen weiterhin angeglichen bzw. harmonisiert werden, wurden einige Punkte im Standard angepasst. Dazu gehört zum Beispiel die Restrukturierungen der Nummerierung oder weitere Anforderungen an allgemeine Managementsystemanforderungen wie zum Thema Kommunikation.

Änderungen ISO 27001 2022 in den Kapiteln 4-10 zum ISMS

Gleich mal vorab: Im Großen und Ganzen wird am Grundgerüst des Managementsystems für Informationssicherheit nicht groß gewackelt. An der einen oder anderen Stelle kann man es vielleicht als Schönheitskorrektur bezeichnen. Wer bereits ein intaktes zertifiziertes ISMS nachweisen kann, wird nicht mehr viel Anpassungen auf die Version 2022 vornehmen müssen.

Nachfolgend möchte ich auf die Anpassungen kurz eingehen.

Kontext der Organisation

Interessierte Parteien

In Kapitel 4.2 werden nach wie vor die Interessierten Parteien angesprochen. Deren Interessen / Anforderungen bleiben auch weiterhin spezifiziert. Allerdings wird nun noch angegeben, welche dieser Anforderungen durch das ISMS abgedeckt werden.

ISMS

Beim ISMS wird nochmal explizit erwähnt, dass die benötigten Prozesse und Schnittstellen implementiert werden müssen. Selbst wenn dies vorher in der alten Version noch nicht beschrieben wurde, ändert es in meinem Verständnis nichts an der Umsetzung des ISMS in der Praxis.

Führung

Hier wurde eine Notiz ergänzt, die den Begriff „Business“ definiert. Er kann demnach weit interpretiert werden. Es ist alles damit gemeint, was den Kernzweck der geschäftlichen Existenz betrifft.

Bei den Rollen und Verantwortlichkeiten wird weiter unten in Kapitel 5 ergänzt, dass es sich nur um Rollen handelt, die in der Organisation bestehen. Dieser Zusatz ist sicherlich hilfreich, da auf anderer Seite die Verpflichtung zur Steuerung externer Ressourcen weiter geregelt wurde.

Planung

Informationssicherheitsrisikobeurteilung

Auf den ersten Blick macht es den Eindruck, als sei hier etwas hinzugekommen. Es wurden allerdings nur die Anforderungen an das Statement of Applicability in einer neuen Darstellung (Bullet Points) präsenter aufgezeigt.

Informationssicherheitsziele

Die Anforderungen an die Ziele wurden um zwei Punkte ergänzt – was eigentlich selbstverständlich sein sollte. Es ist nun natürlich auch wichtig, die Zielerreichung zu überwachen und das Ganze als dokumentierte Information niedergeschrieben zu haben.

Planung von Änderungen

Dieser Punkt 6.3 ist komplett neu hinzugekommen. Änderungen im, am, und um das Managementsystem müssen geplant und entsprechend umgesetzt werden. Letztendlich geht es um eine strukturierte, gesteuerte Umsetzung der Änderung.

Unterstützung

Kommunikation

Die Anforderungen an die Kommunikation wurde angepasst, indem zwei Punkte zusammengefasst wurden zum Punkt „wie soll kommuniziert werden“.

Betrieb

Betriebliche Planung und Steuerung

Es wurde eine Ergänzung zur Konkretisierung von Prozessen hinzugefügt. Ebenfalls wurde nochmal eine weitere Verpflichtung zu den externen Diensten / Dienstleistern / Prozessen ergänzt. Da durch die Harmonisierung der Normen dieser Passus sicherlich in allen Managementsystemnormen ergänzt wird, ist er an dieser Stelle sinnvoll. Diese Anforderung hat sich in ähnlicher Form allerdings auch bisher in den Schutzmaßnahmen als Anhang wiedergefunden. Aus diesem Grund ist es für ein ISMS auch keine wirklich neue Anforderung.

Leistungsbewertung

Liest man die Readline Version der ISO 27001:2022, dann scheint es auf den ersten Blick, als sei dieses Kapitel komplett neu geschrieben worden. Bei detaillierter Betrachtung merkt man, dass dieser Eindruck täuscht. Die meisten Änderungen sind redaktioneller Natur. Inhaltlich gab es kaum Änderungen.

Explizit wird nun herausgehoben, dass die Methoden der Leistungsbewertung vergleichbare und reproduzierbare Ergebnisse liefern sollen. Ebenfalls wird nochmal erwähnt, dass diese Informationen als Nachweise / Beweise in dokumentierter Form verfügbar sein müssen.

Neuerungen im Anhang A zur ISO 27001 2022

Konsolidierung der Unterkapitel in Anhang A

Aus den ursprünglich 14 Kapiteln des Anhang A in der Version 2013 blieben nun in der ISO 27001 2022 „nur noch“ 4 Unterkapitel übrig. Neben der Anzahl der Kapitel wurde auch die Gesamtzahl der Controls reduziert. Was vorher in 114 Maßnahmen beschrieben wurde, wird jetzt in weniger als 100 Maßnahmen geregelt.

Dies ist sicherlich sinnvoll. Viel hilft nicht immer viel. Jetzt entsteht für mich der Eindruck, dass die Maßnahmen besser gegeneinander abgegrenzt wurden und auch eindeutig sind.

Die Aufteilung in die vier übergeordneten Kategorien in Anhang A ist ein wesentlicher Schritt für mehr Übersichtlichkeit und Eindeutigkeit. Alle technischen Controls sind unter dem Punkt technological zu finden. Es gibt zum Beispiel keine Unterteilung mehr in Verschlüsselung und Netzwerksicherheit, wie es noch in der Version 2013 der Fall war.

Alles, was an Vorgaben / Richtlinien notwendig ist, findet sich nun unter organizational controls. Das Inventar von Assets und die Anforderungen an die Klassifizierung, die in der Vorgängerversion noch einen eigenen Punkt A8 hatten, sind jetzt unter den organisatorischen Maßnahmen zu finden.

Der neue Aufbau folgt ganz unserer Devise: Je einfacher, umso besser – ohne dabei Inhalte zu verlieren.

Inhaltlich neue Controls in Anhang A der ISO 27001 2022

Was aus aus meiner Sicht neu an Controls hinzukam, finden Sie hier im Überblick. Ganz explizit sage ich dazu „aus meiner Sicht“, da auch Namen von Controls geändert wurden. Manches versteckt sich jetzt unter einer anderen Schutzmaßnahme. Nicht jede Maßnahme, die nicht mehr auftaucht, wurde also verdrängt.

Neue organisatorische Maßnahmen der Informationssicherheit (A5)

- Threat intelligence: Mit dieser Anforderung sollen Informationen über Bedrohungen gesammelt und analysiert werden. Das Bewusstsein für die Bedrohungen soll geschärft werden, damit geeignete Abhilfemaßnahmen getroffen werden können. In abgespeckter Form war es zwar auch in der alten Norm-Fassung enthalten, sich über Neuigkeiten zu informieren. Hier erscheint mir der Fokus auf die Risikobewertung (Analyse) und Maßnahmen noch weiter in den Vordergrund zu rücken.

- An den Cloud Services kommt auch eine ISO 27001 nicht mehr vorbei. Daher gibt es in 5.23 nun das Control „Information security for use of cloud Services„. Damit wird von der Auswahl über die Einführung bis zu Betrieb und Ablösung ein Sicherheitskonzept notwendig. Der VDA ISA / TISAX® Katalog hat diese Anforderung bereits fest verankert.

- Aus Informationssicherheit im Business Continuity Management wird „ICT readiness for Business continuity„. Letztendlich geht es darum, die Risiken im operativen Geschäft zu kennen, die eine (längerfristige) Prozessunterbrechung auslösen würden. Entsprechende Maßnahmen für eine Verfügbarkeit oder einen Notfallprozess müssen umgesetzt werden. Das Thema BCM gab es bereits in der Vorgängerversion. Jetzt ist der Scope realistischer und damit sinnvoller eingeschränkt worden.

Neue Controls aus dem Bereich Physikalische Sicherheit (A7)

- Bisher wurde nur das Monitoring, also die Überwachung der digitalen Sicherheit explizit gefordert. Das Ganze wird nun im Managementsystem auch auf die physikalischen Sicherheit ausgeweitet. Auch hier ist es nun wichtig, durch das Control „Physical security monitoring“ einen Nachweis zu haben, wie die Überwachung der physikalischen Sicherheit erfolgt.

Die meisten neuen Controls in der ISO 27001 2022 gibt es im Bereich der Technischen Sicherheit (A8)

- „User end point devices“ werden explizit angesprochen. Wobei das Control eigentlich das Schutzziel der Informationen / Daten betrifft. Das heißt, das Control fordert nicht explizit den Schutz des Gerätes, sondern den Schutz der darauf verarbeiteten oder erreichbaren Daten. Aus meiner Sicht stellt sich die Frage, ob mit diesem Schutzziel das Control notwendig ist.

- Schön finde ich als Fan von ITL Prozessen, dass nun auch das „Configuration management“ mit A8.9 neu aufgenommen wurde. Die Anforderungen an die Configuration von Hardware, Software und Services müssen definiert werden, sowie die Umsetzung und das Monitoring.

- Was man im Datenschutz unter Löschkonzept bereits kennt, heißt hier nun „Information deletion„. Ein dokumentiertes Löschkonzept ist nicht gefordert. Laut der normativen Anforderung reicht es, wenn nicht mehr benötigte Daten gelöscht werden. Wie definiert wird, was nicht mehr benötigt wird, kann jedes Unternehmen natürlich für sich selbst entscheiden.

- Ehrlich gesagt habe ich mit dem Control „data masking“ noch meine Annäherungsschwierigkeiten. Liest man detailliert in der ISO 27002 nach, was denn der Hintergrund dieser Anforderung ist, ist man relativ schnell bei Compliance und Datenschutz (was ja eigentlich mit den Compliance Controls abgedeckt sein sollte). Zweck dieser Maßnahme ist die Begrenzung der Offenlegung sensibler Daten, einschließlich personenbezogener Daten, in Bezug auf rechtliche und regulatorische Anforderungen.

- Gleich als Nächstes folgt in A.12 die Anforderung „data leakage prevention„, um durch geeignete Maßnahmen an Systemen, Netzwerken und Prozessen mit sensiblen Informationen die unautorisierte Offenlegung von Informationen vermieden werden kann.

- Die Filterung des Internetverkehrs ist in vielen (gerade größeren) Firmen bereits Praxis und wurde entsprechen auch als Umsetzung in der ISO 27001 2013 genannt (beim Ausfüllen der SOA). In der Version 2022 des internationalen Standards ist diese Anforderung nun mit „Web filtering“ ein eigenes Control wert. Zugriff zu externen Webseiten muss gesteuert werden, um das Risiko aus schadhaftem Code zu minimieren.

- Sicherheit in der Anwendungsentwicklung gab es ja auch bisher. Die Controls wurden neu strukturiert. Komplett neu kam aus meiner Sicht der Life Cycle Blick hinzu. Unter A8.25 mit „Secure development life cycle“ wird die Informationssicherheit im Bezug auf Design und Implementierung im gesamten Entwicklungsprozess, aber auch mit Blick auf den gesamten Lebenszyklus der Software oder des Systems in den Fokus gerückt.

Vergleich bzw. Zusammenfassung der Änderungen ISO 27001 2022 mit Version 2013

Normative Kapitel 4-10

Die Änderungen werden sich in der Praxis wenig auswirken. Die Ergänzungen an einigen Stellen erzwingen ggf. nochmal etwas mehr Druck auf den PDCA Zyklus des ISMS. Die Einhaltung des Zyklus, die Überwachung der Vorgaben, Prozesse und deren Nachweise wurden etwas gestärkt.

Aus Sicht der Anforderungen an Dokumentationen ändert sich kaum etwas. Mit dem Blick auf unsere umfangreichen Vorlagen war kaum eine Anpassung in den Musterdokumenten nötig, um die neuen Anforderungen damit abzudecken.

Selbst das zentrale Element der ISO 27001, die Risikoanalyse, wird weiterhin in der bereits bestehenden Form betrieben. Hier sind zum Glück keine Änderungen notwendig.

Anhang A der ISO 27001

Viel besser wurde die Struktur in der neuen Version 2022. Bisher gab es den Anhang A unterteilt von A5 – A18. In der neuen Version gibt es lediglich noch A5 – A8. Die Anzahl der Controls hat sich ebenfalls verschlankt. Es gibt nicht mehr über 100 Maßnahmen, sondern „nur“ noch 93 an der Zahl. Diese sind durch die neuen Unterkapitel aber besser strukturiert.

Maßnahmen, die in der alten Version aus unterschiedlichen Perspektiven dasselbe Schutzziel angesprochen haben, werden nun weitgehend vermieden. Viele Controls wurden dadurch entweder zusammengefasst oder unter einem neuen Namen gelistet. Komplett neu hinzu kamen nach meiner Einschätzung 11 Controls.

Sie sind bereits zertifiziert nach ISO 27001:2013 – und jetzt?

Was müssen Sie konkret tun, um die Anforderungen der ISO 27001 2022 zu erfüllen?

„Kleine“ GAP Analyse auf die ISO 27001 2022

- Ich schreibe hier bewusst „kleine GAP Analyse“, weil Sie ja bereits ein funktionierendes ISMS nach 27001 haben. Daher wissen Sie ja, dass Ihr ISMS den Anforderungen entspricht.

- Vielleicht sind sie an der einen oder anderen Stelle sogar schon so ausgerichtet, dass es den neuen Anforderungen entspricht.

Rezertifizierungstermin auf die Version ISO 27001 2022 festlegen

- Projekt oder Maßnahmenplan erstellen mit dem Ziel des geplanten Rezertifizierungsaudits.

- Einplanen, zuweisen und terminieren der offenen Abweichungen aus der Mini GAP Analyse.

Umsetzen der neuen Anforderungen

Plan steht, dann kann es losgehen. Bis zum Audit sollten Sie alle neuen Controls umgesetzt haben und die SOA in der neuen Version vorliegen haben.

Wie kann Ihnen das Team der Datenbeschützerin helfen bei der Umsetzung der Maßnahmen der ISO 27001 2022?

Wir sind schon mittendrin in der Einführung der neuen Anforderungen in Kundenprojekten. Wir freuen uns, wenn wir auch Ihr Unternehmen professionell dabei begleiten dürfen.

GAP Analyse und Maßnahmenplan

Mit dem ISO 27001 2022 readiness check prüfen wir Ihr Delta zum neuen Standard und erstellen Ihnen einen detaillierten Ergebnisbericht mit Maßnahmen zur Umsetzung.

Projektbegleitung bei der Umsetzung der neuen Anforderungen

Sie möchten eine professionelle und praxisorientierte Begleitung in Ihrem ISMS Projekt?

Schicken Sie uns eine unverbindliche Anfrage oder eine kurze E-Mail.